Malwarebytes anti-malware для windows

Содержание:

What’s the difference between antivirus and anti-malware?

For the most part, antivirus software and anti-malware software are the same things. They both refer to computer security software designed to detect, protect against, and remove malicious software. Contrary to what the name might suggest, antivirus software protects against more than viruses — it just uses a slightly antiquated name to describe what it does.

Anti-malware software is also designed to protect against viruses; it just uses a more modern name that encompasses all kinds of malicious software, including viruses. That being said, anti-malware can stop an online viral infection from happening and remove infected files. However, anti-malware isn’t necessarily equipped to restore files that have been changed or replaced by a virus. Both antivirus software and anti-malware fall under the broader term «cybersecurity.”

Как Malware получает котроль над системой

Для работы Malware требуется, чтобы пользователь его запустил, и это – только первый шаг. Достаточно часто Malware использует другие методы, чтобы предоставить себе наиболее вероятную гарантию хотя бы на единоразовый запуск в каждой из сессий работы системы

Для Malware исключительно важно производить запуск себя и резидентно присутствовать в памяти. И удобнее всего Malware прописываться при загрузке компьютера, а также при инициализации и переконфигурации системы

Основные места обитания Malware – файлы command.com, autoexec.bat и config.sys, файлы конфигурации в системах DOS и Windows при загрузке по стандартной схеме. Кроме того, часто Malware прячется в файлах главных шаблонов офисных приложений Word и Excel – Normal.dot и XLStart.

How to remove malware

Follow these three easy steps to remove malware from your device.

1. Download and install a good cybersecurity program. As it happens, Malwarebytes has programs for every platform we’ve discussed in this article: Windows, Mac, Android, and Chromebook.

2. Run a scan using your new program. Even if you don’t opt for Malwarebytes Premium, the free version of Malwarebytes is still great at removing malware. The free version, however, does not proactively stop threats from getting on your system in the first place.

If your iPhone or iPad is infected with malware (as improbable as that may be). Things are a little trickier. Apple does not permit scans of either the device’s system or other files, though Malwarebytes for iOS, for example, will screen and block scam calls and texts. Your only option is to wipe your phone with a factory reset, then restore it from your backup in iCloud or iTunes. If you didn’t backup your phone, then you’re starting over from scratch.

Unlike some other types of malware, spyware authors do not really target specific groups or people. Instead, most spyware attacks cast a wide net to collect as many potential victims as possible. And that makes everyone a spyware target, as even the slightest bit of information might find a buyer.

“Spyware attacks cast a wide net to collect as many potential victims as possible.”

Information obtained through stolen documents, pictures, video, or other digital items can even be used for extortion purposes.

So, at the end of the day, no one is immune from spyware attacks, and attackers usually care little about whom they are infecting, as opposed to what they are after.

What is spyware?

No big surprise—spyware is sneaky. It finds its way on to your computer without your knowledge or permission, attaching itself to your operating system. You might even inadvertently permit spyware to install itself when you agree to the terms and conditions of a seemingly legitimate program without reading the fine print.

Whatever way spyware manages to get on your PC, the method of operation is generally the same—it runs quietly in the background, maintaining a secret presence, collecting information or monitoring your activities in order to trigger malicious activities related to your computer and how you use it. And even if you discover its unwelcome presence on your system, Spyware does not come with an easy uninstall feature.

Block spyware from tracking your activity

Remove and prevent spyware from stealing your sensitive data. Try Malwarebytes Premium free for 14 days.

“Spyware runs quietly in the background, collecting information.”

Описание антивирусной утилиты Anti-Malware

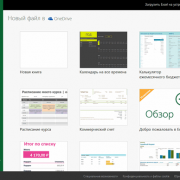

Anti-Malware имеет приятный светлый интерфейс с темным меню. Собственно само меню состоит из четырех пунктов. Панель мониторинга, Сканирование, Параметры и История. В первой вкладке отображается системная информация программы. Сюда входит лицензия, актуальность вирусных баз, процесс сканирования и параметры защиты. Сканирование компьютера можно запустить не только со вкладки «Сканирование», но и с любой другой. С единственным отличием, что во вкладке «Сканирование» вам будет доступна более полная информация о анализе и проверке системы. Это и количество проверенных объектов, и этап сканирования, и оставшееся время.

С вкладки «Параметры» производится полная настройка утилиты Anti-Malware. Здесь вы сможете добавить файлы в исключения, чтобы антивирус не проверял их вовсе, настроить параметры сканирования и параметры обновления, а также автоматический запуск сканирования системы. Последняя функция очень важна, ведь дело в том, что сканирование производится довольно длительное время, а с помощью планировщика вы сможете запустить сканирование и лечение вредоносных программ в заданное время, например, ночью. Таким образом, вы экономите свое время и поддерживаете свой компьютер в рабочем состоянии.

Возможности Malwarebytes Anti-Malware

В первую очередь программа Malwarebytes Anti-Malware предназначена для очистки компьютера от вредоносного ПО. Это могут быть вирусы, шпионские программы, трояны или черви. Антималваре вначале производит поиск вредоносного ПО, а затем происходит его анализ. Во время анализа программа решает, как поступить с зараженными файлами и программами. Если возможно, то производится их лечение, в противном случае – они помещаются на карантин. А это означает, что подобного рода файлы скрываются и их работоспособность блокируется антивирусной программой.

Также, важно отметить и тот факт, что с помощью Malwarebytes Anti-Malware можно избавиться от довнлоадеров и бэкдоров, которые показывают рекламу в браузерах вызванную установкой Adware, троянов и различных дополнений. Как часто заходя на тот или иной сайт, вам надоедает одна и та же всплывающая реклама? Или ваш любимый браузер открывается с рекламой

Чтобы избежать этого, вы можете скачать программу Malwarebytes Anti-Malware. Она отлично ищет руткиты избавившись от которых вы увидите нормальное отображение сайта без левой рекламы. Это важно, так как бывают такие сайты, на которых есть реально полезный контент, но на фоне многочисленных рекламных баннеров он просто теряется и стает трудным к восприятию. Anti-Malware удаляет ее и возвращает сайтам их первоначальный вид. Данная утилита не блокирует все виды баннерной рекламы. Под эту категорию подпадают и flash-баннеры. Для блокировки всей рекламы используйте дополнения к браузерам такие как Adblock plus и uBlock. Но вы должны понимать и тот факт, что заблокировать всю рекламу невозможно. Ведь разработчики баннеров всячески пытаются обойти различные блокировки и придумывают все новые способы это сделать. Данную прогрмму стоит постоянно обновлять, чтобы держать в актуальном состоянии ее антивирусную базу

Как часто заходя на тот или иной сайт, вам надоедает одна и та же всплывающая реклама? Или ваш любимый браузер открывается с рекламой. Чтобы избежать этого, вы можете скачать программу Malwarebytes Anti-Malware. Она отлично ищет руткиты избавившись от которых вы увидите нормальное отображение сайта без левой рекламы

Это важно, так как бывают такие сайты, на которых есть реально полезный контент, но на фоне многочисленных рекламных баннеров он просто теряется и стает трудным к восприятию. Anti-Malware удаляет ее и возвращает сайтам их первоначальный вид

Данная утилита не блокирует все виды баннерной рекламы. Под эту категорию подпадают и flash-баннеры. Для блокировки всей рекламы используйте дополнения к браузерам такие как Adblock plus и uBlock. Но вы должны понимать и тот факт, что заблокировать всю рекламу невозможно. Ведь разработчики баннеров всячески пытаются обойти различные блокировки и придумывают все новые способы это сделать. Данную прогрмму стоит постоянно обновлять, чтобы держать в актуальном состоянии ее антивирусную базу.

Что делает malware?

Вред, который вредоносная программа может нанести устройству, зависит от ее типа. Каждая из них может по-своему проникать, распространяться и заражать систему, преследую конкретные цели.

Троян. Названный в честь знаменитого троянского коня, который действует точно так же. Троян проникает в систему, замаскированную под законное программное обеспечение, а затем работает в качестве шлюза для других вредоносных программ.

Червь. Черви похожи на троянов в том, что они также используются для создания бэкдоров для последующего проникновения других вредоносных программ. Но в отличие от троянов, черви могут иметь и другие цели, например, самокопирование, размножение и захват всего жесткого диска.

Шпионская программа. Как следует из названия, она используется для шпионажа. Эту программу трудно обнаружить, т.к. она работает в фоновом режиме, тихо собирая информацию о пользователе. Шпионская программа отслеживает историю просмотров, имена пользователей, пароли, а также информацию о банковских картах, которая впоследствии отправляется злоумышленнику.

Шпионская программа маскируется под Firefox

Рекламная программа. Adware очень раздражает, но не всегда опасна. Она может быть использована для сбора данных о пользователе и продажи их тому, кто больше заплатит. Но главное ее назначение — показывать пользователям рекламу, которой очень много. Adware может менять домашнюю страницу в браузере, перенаправлять на случайные сайты, показывать всплывающие окна, устанавливать плагины на панели инструментов — и все это она делает без разрешения.

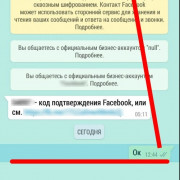

Вирус-вымогатель. Злоумышленники используют эту вредоносную программу для блокировки всех файлов на компьютере жертвы до тех пор, пока она не заплатит выкуп. Обычно вымогатель попадает в систему через фишинговое электронное письмо. Когда вы открываете его и нажимаете на ссылку, программа автоматически устанавливается на устройство. Обычно пользователь ничего не замечает, пока не становится слишком поздно.

Ботнет. Когда определенная вредоносная программа заражает ваше устройство, оно становится частью роботизированной сети — бот-сети. Хакеры используют бот-сети для проведения крупномасштабных кибератак, таких как рассылка спама или DDoS-атаки. Как только устройство заражается, оно передает вредоносную программу на другие устройства в сети, тем самым делая сеть еще крупнее. Десятки или даже сотни тысяч устройств могут составлять одну бот-сеть.

Вирус. Это самый распространенный тип вредоносных программ. Главное отличие состоит в том, что вирус не является автономной программой — для работы ему необходимо прикрепить себя к законному программному обеспечению. Ущерб, который вирус наносит системе или устройству, может быть разный: от создания надоедливых всплывающих окон до уничтожения жесткого диска или кражи данных пользователя.

How do I remove spyware?

If your spyware infection is working as designed, it will be invisible unless you’re technically savvy enough to know exactly where to look. You could be infected and never know. But if you suspect spyware, here’s what to do.

- The first order of business is to make sure your system has been cleaned of any infection so that new passwords are not compromised. Get yourself a robust cybersecurity program with a reputation for aggressive spyware removal technology. Malwarebytes, for example, thoroughly cleans up spyware artifacts and repairs altered files and settings.

- After you have cleaned your system, think about contacting your financial institutions to warn of potential fraudulent activity. Depending on the compromised information on your infected machine, and especially if it is connected to a business or enterprise, you may be required by law to report breaches to law enforcement and/or make a public disclosure.

- If stolen information is sensitive in nature or involves the collection and transmission of images, audio, and/or video, you should contact local law-enforcement authorities to report potential violations of federal and state laws.

- One last thing: Many purveyors of identity theft protection advertise their services to monitor for fraudulent transactions, or to place a freeze on your credit account to prevent any form of activity. Activating a credit freeze is definitely a good idea. If you’re offered free identity theft monitoring as part of the settlement from a data breach, there’s no harm in signing up. However, Malwarebytes advises against purchasing identity theft protection.

“Many purveyors of identity theft protection advertise their services to monitor for fraudulent transactions…”

Каким образом использовать программу ByteFence Anti-Malware Pro

После установки и запуска программы будет выполнено быстрое сканирование, позволяющее обнаружить имеющиеся на ПК зловреды.

После первого запуска будет осуществлено быстрое сканирование

После завершения сканирования вы сможете пользоваться функционалом ПО.

Окно программы делится на 5 основных разделов – «Главная», «Сканер», «Браузеры», «Настройка», «Статистика».

Все необходимые операции производится в разделе «Сканер». Здесь вы можете выбрать вариант сканирования, нужный вам – полное, быстрое, или отдельное сканирование файлов и папок.

Раздел «Сканер» программы

В разделе «Браузер» размещена информация по наличию зловредов в вашем браузере.

Раздел «Браузеры» программі

В разделе настроек вы сможете указать расписание запуска, составить белый список файлов и папок, просмотреть карантин и настроить прокси.

В разделе настроек вы сможете настроить программу под себя

Статистическая информация, соответственно, находится в разделе «Статистика».

Norman Malware Cleaner

Большую известность в борьбе с «малварем» получила программа Norman Malware Cleaner. Популярен также и аналогичный софт — Malwarebytes’ Anti-Malware. Однако последний грешит тем, что может заодно лишить вас безвредных программ и данных, хранящихся на компьютере.

Norman Malware Cleaner тоже выделяется недостатком: для каждого обновления приложения вам необходимо будет заново закачивать и устанавливать его. Также не представлена поддержка русского языка. Но на фоне всего этого выделяются и достоинства программы: удобный интуитивный интерфейс, быстрая и качественная работа, абсолютно бесплатное использование.

Поиск в VirusTotal по хешу

Отправить на VirusTotal для проверки можно не только сам файл, но и его хеш (md5, sha1 или sha256). В этом случае, если такой же файл уже анализировался, VirusTotal покажет результаты этого анализа, при этом сам файл на VirusTotal мы не засветим.

Думаю, как узнать хеш файла, ты прекрасно знаешь. В крайнем случае можно написать небольшой скрипт на Python:

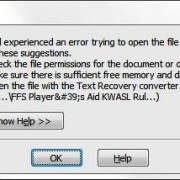

import hashlib with open(<����������������������������������������������������������������������������

��ультат подсчета хеша шлем на VirusTotal либо применяем мои рекомендации из статьи «Тотальная проверка. Используем API VirusTotal в своих проектах» и автоматизируем этот процесс с помощью небольшого скрипта на Python.

import sys import requests ## будем использовать 2-ю версию API VirusTotal api_url = ‘https://www.virustotal.com/vtapi/v2/file/report’ ## не забудь про ключ доступа к функциям VirusTotal params = dict(apikey=<��������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������

�� видишь, скрипт получает значение хеша, переданного в виде аргумента командной строки, формирует все нужные запросы для VirusTotal и выводит результаты анализа.

Если VirusTotal выдал в ответ какие-нибудь результаты анализа, это значит, что исследуемый файл уже кто-то загружал для анализа и его можно загрузить туда повторно и получить более актуальные результаты, на чем анализ можно и завершать. Но вот если VirusTotal не найдет файла в базах, тогда есть смысл идти дальше.

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

How to protect against malware

In no particular order, here’s our tips on protecting against malware.

1. Pay attention to the domain and be wary if the site isn’t a top-level domain, i.e., com, mil, net, org, edu, or biz, to name a few.

2. Use strong passwords with multi-factor authentication. A password manager can be a big help here.

3. Avoid clicking on pop-up ads while browsing the Internet.

6. Don’t download software from untrustworthy websites or peer-to-peer file transfer networks.

7. Stick to official apps from Google Play and Apple’s App Store on Android, OSX, and iOS (and don’t jailbreak your phone). PC users should check the ratings and reviews before installing any software.

8. Make sure your operating system, browsers, and plugins are patched and up to date.

9. Delete any programs you don’t use anymore.

10. Back up your data regularly. If your files become damaged, encrypted, or otherwise inaccessible, you’ll be covered.

11. Download and install a cybersecurity program that actively scans and blocks threats from getting on your device. Malwarebytes, for example, offers proactive cybersecurity programs for Windows, Mac, Android, and Chromebook. Plus, our latest offering, Malwarebytes Browser Guard. It’s free and it’s the only browser extension that can stop tech support scams along with any other unsafe and unwanted content that comes at you through your browser.

Описание Norman Malware Cleaner

Из всех программ мне больше всего приглянулась Norman Malware Cleaner. Многие довольно яро советуют и пользуются Malwarebytes’ Anti-Malware, но у меня оное чудо программистского разума зачем-то попыталось под видом вредоносного софта удалить Webmoney и пару других полезностей, что не есть хорошо и посему пришлось от неё сразу отказаться.

Собственно, у выбранной мной Norman Malware Cleaner, на мой взгляд, всего один недостаток — это необходимость постоянно качать новую версию, а точнее отсутствие обновления баз без перезакачки самого дистрибутива программы.

В остальном одни только плюсы — бесплатность, минималистичный и удобный интерфейс, хорошее качество и скорость работы.. В общем все замечательно, не хватает разве что поддержки русского языка.

Как Malware попадает на компьютеры

Злоумышленники используют:

- Уязвимости в операционной системе;

- Уязвимости установленного программного обеспечения;

- Дыры в сетевой безопасности;

- Социальную инженерию.

Самые ценные уязвимости так называемые «0-day» (нулевого дня). Это бреши в безопасности, известные только тому хакеру, который их обнаружил, т.е. над их исправлением ещё никто даже не думает. Но большинство хакеров используют уже известные дыры, рассчитывая на множество людей с устаревшим ПО и необразованность.

Уязвимости ОС Windows и программ позволяют злоумышленнику выполнить произвольный код, и тем самым загрузить тело вируса в компьютер. Открытые сетевые порты дают прямой доступ к сетевым интерфейсам. Социальная инженерия – это один из самых эффективных способов заражения вирусами. Сюда относятся:

- подставные сайты (фишинг);

- самостоятельный запуск заражённых программ, скаченных из интернета;

- сёрфинг по сомнительным сайтам;

- клики на многообещающие заголовки.

All about malware

You know how every year the medical community campaigns for everyone to get a flu shot? That’s because flu outbreaks typically have a season—a time of year when they start spreading and infecting people.

In contrast, there are no predictable seasonal infections for PCs, smartphones, tablets, and enterprise networks. For them, it’s always flu season. But instead of suffering chills and body aches, users can fall ill from a kind of machine malady—malware.

Each type of malware infection has its own methods of attack—from stealthy and sneaky to subtle like a sledgehammer. But if knowledge is power, as a preventative inoculation against infection, we offer here a short cybersecurity course on malware, what it is, its symptoms, how you get it, how to deal with it, and how to avoid it in the future.

How does anti-malware work?

The old school method of signature-based threat detection is effective to a degree, but modern anti-malware also detects threats using newer methods that look for malicious behavior. To put it another way, signature-based detection is a bit like looking for a criminal’s fingerprints. It’s a great way to identify a threat, but only if you know what their fingerprints look like. Modern anti-malware takes detection a step further so it can identify threats it has never seen before. By analyzing a program’s structure and behavior, it can detect suspicious activity. Keeping with the analogy, it’s a bit like noticing that one person always hangs out in the same places as known criminals and has a lock pick in his pocket.

This newer, more effective cybersecurity technology is called heuristic analysis. “Heuristics” is a term researchers coined for a strategy that detects threats by analyzing the program’s structure, its behavior, and other attributes.

Each time a heuristic anti-malware program scans an executable file, it scrutinizes the program’s overall structure, programming logic, and data. All the while, it looks for things like unusual instructions or junk code. In this way, it assesses the likelihood that the program contains malware. What’s more, a big plus for heuristics is its ability to detect malware in files and boot records before the malware has a chance to run and infect your computer. In other words, heuristics-enabled anti-malware is proactive, not reactive.

Some anti-malware products can also run the suspected malware in a sandbox, which is a controlled environment in which the security software can determine whether a program is safe to deploy or not. Running malware in a sandbox lets the anti-malware look at what the software does, the actions it performs, and whether it tries to hide itself or compromise your computer.

Another way heuristic analytics helps keep users safe is by analyzing web page characteristics in order to identify risky sites that might contain exploits. If it recognizes something fishy, it blocks the site.

In brief, signature-based anti-malware is like a bouncer at the nightclub door, carrying a thick book of mug shots and booting anyone that matches. Heuristic analysis is the bouncer who looks for suspicious behavior, pats people down, and sends home the ones carrying a weapon.

“Heuristics is a term researchers coined for a strategy that detects viruses by analyzing the program’s structure, its behavior, and other attributes.”

How can I tell if my Android device has malware?

There are a few unmistakable signs your Android phone is infected. That said, you may be infected if you see any of the following.

- A sudden appearance of pop-ups with invasive advertisements. If they appear out of nowhere and send you to sketchy websites, you’ve probably installed something that hides adware within it. It suffices to say—don’t click on these ads.

- A puzzling increase in data usage. Malware chews up your data plan by displaying ads and sending out the purloined information from your phone.

- Bogus charges on your bill. This happens when malicious software makes calls and sends texts to premium numbers.

- Your battery runs down quickly. Malware is a resource burden, gulping down your battery’s juice faster than normal.

- Your contacts receive strange emails and texts from your phone. Mobile malware often spreads from one device to another by means of emails and texts containing malicious links.

- Your phone is hot. A phone generally means the processor is being taxed by a lot of resource intensive activity. Malware? Possibly. The Loapi Trojan can push the processor to the point of overheating the phone, which makes the battery bulge, leaving your phone for dead.

- Apps you didn’t download. Sometimes you download seemingly legitimate apps that have malware buried in the code. This malware, in turn, downloads other malicious apps. It helps to stick to trusted apps from known sources, but even the Google Play store itself has dozens of malicious apps sneak through every year.

- Wi-Fi and Internet connections turn themselves on. This is another way malware propagates, ignoring your preferences and opening up infection channels.