Hashlib

Содержание:

Автокликер для 1С

Внешняя обработка, запускаемая в обычном (неуправляемом) режиме для автоматизации действий пользователя (кликер). ActiveX компонента, используемая в обработке, получает события от клавиатуры и мыши по всей области экрана в любом приложении и транслирует их в 1С, получает информацию о процессах, текущем активном приложении, выбранном языке в текущем приложении, умеет сохранять снимки произвольной области экрана, активных окон, буфера обмена, а также, в режиме воспроизведения умеет активировать описанные выше события. Все методы и свойства компоненты доступны при непосредственной интеграции в 1С. Примеры обращения к компоненте представлены в открытом коде обработки.

1 стартмани

03.04.2017

34831

79

slava_1c

67

Статистика базы данных с отбором по подсистемам (кол-во и открытие списков: документов, справочников, регистров) и анализ наличия основных реквизитов: универсальная обработка (два файла — обычный и управляемый режим)

Универсальная обработка для статистики базы данных (документы, справочники, регистры, отчеты) с отбором по подсистемам и с анализом наличия основных реквизитов (организации, контрагенты, договора, номенклатура, сотрудники, физлица, валюта).

Возможность просмотра списка документов или справочников или регистров при активизации в колонке «Документы, справочники, регистры, отчеты» в текущей строке.

Полезная обработка для консультации пользователей, где искать метаданные в каком интерфейсе, т.к. подсистема указывает в каком интерфейсе находятся метаданные (документы, справочники, регистры, отчеты).

1 стартмани

20.02.2017

20697

56

strelec13

11

Резюме файла MD5

Эти файлы MD5 можно просматривать с помощью восемь существующего (-их) прикладных (-ого) программных (-ого) средств (-а), как правило, TeraCopy, разработанного Code Sector. Оно связано с два основным (-и) типом (-ами) файла (-ов), но часто встречается в формате MD5 Checksum File.

Большинство файлов MD5 относятся к Uncommon Files, однако они также могут относится к Compressed Files.

Просматривать файлы MD5 можно с помощью операционных систем Windows и Mac. Они обычно находятся на настольных компьютерах (и ряде мобильных устройств) и позволяют просматривать и иногда редактировать эти файлы.

Рейтинг популярности файлов MD5 составляет «Низкий», что означает, что данные файлы встречаются редко.

Безопасное использование MD5

Этот способ шифрования – является самым распространенным способом защитить информацию в сфере прикладных исследований, а также в области разработки веб-приложений. Хеш необходимо обезопасить от всевозможных хакерских атак. Одним из действенных способов защиты является «соль». Необходимо прибавить к паролю лишние случайные символы.

Специализированные разделы и функции существуют во многих программных и серверных языках. Создание хеша на языке PHP происходит следующим образом: один из параметров MD5 хеш становится аналогичен значению «соли», а функция Crypt автоматически генерирует это значение. Способ защиты Unix предполагает кодирование подряд почти тысячу раз. Способ «HMAC» предполагает применение специальных ключей.

Объект MD5CryptoServiceProvider

В Windows 7 и последующих версиях Windows хеширование осуществляется при помощи платформы .NET, следовательно для следующего метода необходима эта платформа. Кроме самой платформы, потребуется функция преобразующая десятичные значения в шестнадцатеричные, например такая:

&НаКлиенте

Функция DecToHex(Знач Число)

тЧисло = Число;

тБаза = 16;

Пока тЧисло <> 0 Цикл

тПоз =тЧисло % тБаза;

Результат = Сред(«0123456789abcdef», тПоз + 1, 1) + Результат;

тЧисло = Цел(тЧисло / тБаза);

КонецЦикла;

Если Число < тБаза Тогда

Результат = «0» + Результат;

КонецЕсли;

Возврат Результат;

КонецФункции

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 |

&НаКлиенте Пока тЧисло 0 Цикл Если Число Результат = «0» + Результат; Возврат Результат; |

Код для получения хеша строки выглядит так:

&НаКлиенте

Функция MD5Строка(тСтрока)

Crypt = Новый COMОбъект(«System.Security.Cryptography.MD5CryptoServiceProvider»);

Text = Новый COMОбъект(«System.Text.UTF8Encoding»);

HashArray = Crypt.ComputeHash_2(Text.GetBytes_4(тСтрока)).Выгрузить();

Hash = «»;

Для Каждого Число Из HashArray Цикл

Hash = Hash + DecToHex(Число);

КонецЦикла;

Возврат Hash;

КонецФункции

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

&НаКлиенте Функция MD5Строка(тСтрока) Crypt = Новый COMОбъект(«System.Security.Cryptography.MD5CryptoServiceProvider»); Text = Новый COMОбъект(«System.Text.UTF8Encoding»); HashArray = Crypt.ComputeHash_2(Text.GetBytes_4(тСтрока)).Выгрузить(); Hash = «»; Возврат Hash; |

Для получения хеша файла — так:

&НаКлиенте

Функция MD5Файл(тИмяФайла)

Crypt = Новый COMОбъект(«System.Security.Cryptography.SHA1Managed»);

Stream = Новый COMОбъект(«ADODB.Stream»);

Stream.Open();

Stream.Type = 1;

Stream.LoadFromFile(тИмяФайла);

HashArray = Crypt.ComputeHash_2(Stream.Read());

Hash = «»;

Для Каждого Число Из HashArray Цикл

Hash = Hash + DecToHex(Число);

КонецЦикла;

Возврат Hash;

КонецФункции

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 |

&НаКлиенте Функция MD5Файл(тИмяФайла) Crypt = Новый COMОбъект(«System.Security.Cryptography.SHA1Managed»); Stream = Новый COMОбъект(«ADODB.Stream»); HashArray = Crypt.ComputeHash_2(Stream.Read()); Hash = «»; Возврат Hash; |

В обоих примерах MD5CryptoServiceProvider можно заменить на SHA1Managed, SHA256Managed, SHA384Managed или SHA512Managed изменив тем самым метод хеширования.

Больше информации о MD5 Hash

Хеши MD5 имеют длину 128 бит и обычно отображаются в шестнадцатеричном эквиваленте из 32 цифр. Это верно независимо от того, насколько большой или маленький файл или текст может быть.

Вот пример:

- Простой текст: это тест.

- Шестнадцатеричное значение: 120EA8A25E5D487BF68B5F7096440019

Когда добавляется больше текста, хэш преобразуется в совершенно другое значение, но с тем же количеством символов:

- Простой текст: это тест, чтобы показать, как длина текста не имеет значения.

- Шестнадцатеричное значение: 6c16fcac44da359e1c3d81f19181735b

Фактически, даже строка с нулевыми символами имеет шестнадцатеричное значение d41d8cd98f00b204e9800998ecf8427e , а использование хотя бы одного периода дает значение 5058f1af8388633f609cadb75a75dc9d.

Ниже приведены еще несколько примеров:

Ошибка 400 — что это значит и как исправить

| Контрольная сумма | Простой текст |

| bb692e73803524a80da783c63c966d3c | Lifewire — это технологический веб-сайт. |

| 64adbfc806c120ecf260f4b90378776a | …! … |

| 577894a14badf569482346d3eb5d1fbc | Бангладеш — южноазиатская страна. |

| 42b293af7e0203db5f85b2a94326aa56 | 100 + 2 = 102 |

Контрольные суммы MD5 построены так, чтобы быть необратимыми, то есть вы не можете смотреть на контрольную сумму и идентифицировать исходные введенные данные.

Например, несмотря на то, 0cc175b9c0f1b6a831c399e269772661 и р = 83878c91171338902e0fe0fb97a8c47a, совмещая два, чтобы сделать ар производит совершенно другое и несвязанный контрольную сумму: 62c428533830d84fd8bc77bf402512fc, которые не могут быть разъединены , чтобы показать либо письмо.

С учетом вышесказанного, существует множество «дешифровщиков» MD5, которые рекламируются как способные дешифровать значение MD5.

Тем не менее, что на самом деле происходит с расшифровщиком или «обратным преобразователем MD5», так это то, что они создают контрольную сумму для большого количества значений, а затем позволяют искать контрольную сумму в их базе данных, чтобы увидеть, есть ли у них совпадение, которое может показать вам оригинал данные.

Посмотрите, дополнительные примеры контрольной суммы MD5 и некоторые бесплатные способы генерирования хеш-значения MD5 из файлов в нашей смежной статье.

StartManager 1.4 — Развитие альтернативного стартера Промо

Очередная редакция альтернативного стартера, являющегося продолжением StartManager 1.3. Спасибо всем, кто присылал свои замечания и пожелания, и тем, кто перечислял финансы на поддержку проекта. С учетом накопленного опыта, стартер был достаточно сильно переработан в плане архитектуры. В основном сделан упор на масштабируемость, для способности программы быстро адаптироваться к расширению предъявляемых требований (т.к. довольно часто просят добавить ту или иную хотелку). Было пересмотрено внешнее оформление, переработан существующий и добавлен новый функционал. В общем можно сказать, что стартер эволюционировал, по сравнению с предыдущей редакцией. Однако пока не всё реализовано, что планировалось, поэтому еще есть куда развиваться в плане функциональности.

1 стартмани

23.04.2014

141105

1757

Alexoniq

1572

Алгоритм MD5

thumbnail|300px| Схема работы алгоритма MD5

На вход алгоритма поступает входной поток данных, хеш которого необходимо найти. Длина сообщения может быть любой (в том числе нулевой). Запишем длину сообщения в L. Это число целое и неотрицательное. Кратность каким-либо числам необязательна. После поступления данных идёт процесс подготовки потока к вычислениям.

Ниже приведены 5 шагов алгоритма:

Шаг 1. Выравнивание потока

Сначала дописывают единичный бит в конец потока (байт 0x80), затем необходимое число нулевых бит.

Входные данные выравниваются так, чтобы их новый размер <math>L'</math> был сравним с 448 по модулю 512 (<math>L’ = 512\times N + 448</math>).

Выравнивание происходит, даже если длина уже сравнима с 448.

Шаг 2. Добавление длины сообщения

В оставшиеся 64 бита дописывают 64-битное представление длины данных (количество бит в сообщении) до выравнивания. Сначала записывают младшие 4 байта. Если длина превосходит <math>2^{64}-1</math>, то дописывают только младшие биты(эквивалентно взятию модуля от <math>2^{64}</math>). После этого длина потока станет кратной 512. Вычисления будут основываться на представлении этого потока данных в виде массива слов по 512 бит.

Шаг 3. Инициализация буфера

Для вычислений инициализируются 4 переменных размером по 32 бита и задаются начальные значения шестнадцатеричными числами (шестнадцатеричное представление, сначала младший байт):

А = 01 23 45 67; //0x67452301 В = 89 AB CD EF; //0xEFCDAB89 С = FE DC BA 98; //0x98BADCFE D = 76 54 32 10. //0x10325476

В этих переменных будут храниться результаты промежуточных вычислений. Начальное состояние ABCD называется инициализирующим вектором.

Определим ещё функции и константы, которые нам понадобятся для вычислений.

Потребуются 4 функции для четырёх раундов. Введём функции от трёх параметров — слов, результатом также будет слово.

- 1 раунд <math>Fun F(X,Y,Z) = (X\wedge{Y}) \vee (\neg{X} \wedge{Z})</math>.

- 2 раунд <math>Fun G(X,Y,Z) = (X\wedge{Z}) \vee (\neg{Z} \wedge{Y})</math>.

- 3 раунд <math>Fun H(X,Y,Z) = X \oplus Y \oplus Z</math>.

- 4 раунд <math>Fun I(X,Y,Z) = Y \oplus (\neg{Z} \vee X)</math>.

где <math>\oplus, \wedge, \vee, \neg</math> логические операции XOR, AND, OR и NOT соответственно.

- Определим таблицу констант <math>T</math> — 64-элементная таблица данных, построенная следующим образом: <math>T=\mathrm{int}(4\,294\,967\,296*|\sin(i)|)</math>, где <math>4\,294\,967\,296 = 2^{32}</math>.<ref>Иными словами, в таблице представлены по 32 бита после десятичной запятой от значений функции sin.</ref>

- Выровненные данные разбиваются на блоки (слова) по 32 бита, и каждый блок проходит 4 раунда из 16 операторов. Все операторы однотипны и имеют вид: , определяемый как <math>a = b + ((a + Fun(b, c, d) + X + T) <<< s)</math>, где X — блок данных. X = M , где k — номер 32-битного слова из n-го 512-битного блока сообщения, и <math>s</math> — циклический сдвиг влево на <math>s</math> бит полученного 32-битного аргумента.

Шаг 4. Вычисление в цикле

Заносим в блок данных элемент n из массива. Сохраняются значения A, B, C и D, оставшиеся после операций над предыдущими блоками (или их начальные значения, если блок первый).

- AA = A

- BB = B

- CC = C

- DD = D

Раунд 1

/* a = b + ((a + F(b,c,d) + X + T) <<< s). */

Раунд 2

/* a = b + ((a + G(b,c,d) + X + T) <<< s). */

Раунд 3

/* a = b + ((a + H(b,c,d) + X + T) <<< s). */

Раунд 4

/* a = b + ((a + I(b,c,d) + X + T) <<< s). */

Суммируем с результатом предыдущего цикла:

A = AA + A B = BB + B C = CC + C D = DD + D

После окончания цикла необходимо проверить, есть ли ещё блоки для вычислений. Если да, то изменяем номер элемента массива (n++) и переходим в начало цикла.

Шаг 5. Результат вычислений

Результат вычислений находится в буфере ABCD, это и есть хеш. Если выводить побайтово, начиная с младшего байта A и закончив старшим байтом D, то мы получим MD5-хеш.

1,0,15,34,17,18…

Сравнение MD5 и MD4

Алгоритм MD5 происходит от MD4. В новый алгоритм добавили ещё один раунд, теперь их стало 4 вместо 3 в MD4. Добавили новую константу для того, чтобы свести к минимуму влияние входного сообщения, в каждом раунде на каждом шаге и каждый раз константа разная, она суммируется с результатом F и блоком данных. Изменилась функция G = XZ v (Y not(Z)) вместо (XY v XZ v YZ). Результат каждого шага складывается с результатом предыдущего шага, из-за этого происходит более быстрое изменение результата. Изменился порядок работы с входными словами в раундах 2 и 3.

Различия в скорости работы представлены в таблице:

| MD5 | MD4 | |||

|---|---|---|---|---|

| RFC | 2,614 сек | 37 359 Кб/с | 2,574 сек | 37 940 Кб/с |

| OpenSSL | 1,152 сек | 84 771 Кб/с | 0,891 сек | 109 603 Кб/с |

Как вычислить MD5 хеш файла

Программа md5sum предназначена для вычисления контрольной суммы MD5 файлов и строк. Также программа может сверять правильность MD5 хеша для указанного файла.

Для вычисления MD5 хеша файла выполните команду вида:

md5sum ФАЙЛ

Вы получите хеш файла за которым следует имя этого файла:

1e13e0919233605aba9b88706ad498aa ФАЙЛ

Чтобы вычислить MD5 хеш строки используйте команду вида (обратите внимание на опцию -n при echo — она обязательна, иначе хеш будет вычислен неверно, поскольку к строке будет добавлен невидимый символ newline):

echo -n 'СТРОКА' | md5sum

Пример вывода:

3f01ebc18e4cb2f471fc3964c098e7b3 -

Вместо имени файла показана чёрточка (-) это означает, что файл или строка получены по стандартному вводу.

Имя файла или чёрточка иногда не нужны — например, при использовании в скриптах. Рассмотрим, как можно использовать md5sum чтобы не выводилось имя файла.

У программы md5sum не предусмотрена опция для показа только хеша без файла, видимо, это связано с предназначением программы md5sum — вычислять хеш в формате, который пригоден для использования в этой же программе для последующей верификация целостности файла. Поэтому единственный выход — тем или иным образом обрезать данные.

Как создать MD5 хеш-сумму файла в Golang?

1. Создайте файл со следующим содержимым:

Премиум канал по Golang

Рекомендуем вам супер TELEGRAM канал по Golang где собраны все материалы для качественного изучения языка. Удивите всех своими знаниями на собеседовании!

Уроки, статьи и Видео

Мы публикуем в паблике ВК и Telegram качественные обучающие материалы для быстрого изучения Go. Подпишитесь на нас в ВК и в Telegram. Поддержите сообщество Go программистов.

Shell

This is content to check

| 1 | Thisiscontent tocheck |

2. Создайте файл со следующим содержимым:

checksum.go

Go

package main

import (

«crypto/md5»

«fmt»

«io»

«os»

)

var content = «This is content to check»

func main() {

checksum := MD5(content)

checksum2 := FileMD5(«content.dat»)

fmt.Printf(«Checksum 1: %s\n», checksum)

fmt.Printf(«Checksum 2: %s\n», checksum2)

if checksum == checksum2 {

fmt.Println(«Content matches!!!»)

}

}

// MD5 — Превращает содержимое из переменной data в md5-хеш

func MD5(data string) string {

h := md5.Sum([]byte(data))

return fmt.Sprintf(«%x», h)

}

// FileMD5 создает md5-хеш из содержимого нашего файла.

func FileMD5(path string) string {

h := md5.New()

f, err := os.Open(path)

if err != nil {

panic(err)

}

defer f.Close()

_, err = io.Copy(h, f)

if err != nil {

panic(err)

}

return fmt.Sprintf(«%x», h.Sum(nil))

}

|

1 |

packagemain import( «crypto/md5» «fmt» «io» «os» ) varcontent=»This is content to check» funcmain(){ checksum=MD5(content) checksum2=FileMD5(«content.dat») fmt.Printf(«Checksum 1: %s\n»,checksum) fmt.Printf(«Checksum 2: %s\n»,checksum2) ifchecksum==checksum2{ fmt.Println(«Content matches!!!») } funcMD5(data string)string{ h=md5.Sum(byte(data)) returnfmt.Sprintf(«%x»,h) } funcFileMD5(path string)string{ h=md5.New() f,err=os.Open(path) iferr!=nil{ panic(err) } deferf.Close() _,err=io.Copy(h,f) iferr!=nil{ panic(err) } returnfmt.Sprintf(«%x»,h.Sum(nil)) } |

3. Запустите код через в главном терминале;

4. Посмотрите на результат:

5. Создайте файл со следующим содержимым:

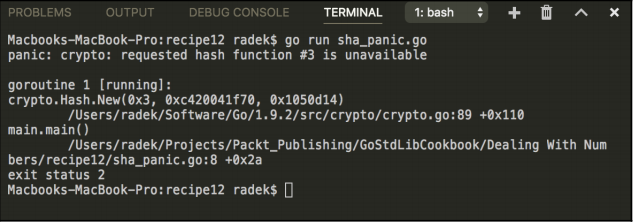

sha_panic.go

Go

package main

import (

«crypto»

)

func main() {

crypto.SHA1.New()

}

|

1 |

packagemain import( «crypto» ) funcmain(){ crypto.SHA1.New() } |

6. Запустите код через ;

7. Посмотрите на результат в терминале:

Модуль crypto — Функции MD5() и Sha1()

Пакет содержит имплементации известных функций хеширования данных. хеш функция расположена в пакете . Каждая хеш функция в пакете имплементирует интерфейс

Обратите внимание, что содержит метод. С методом он может использоваться как

Это видно в функции . Метод от принимает аргумент байтового среза, где должен находиться финальный хеш.

С другой стороны функция пакета может использоваться для создания хеша напрямую. В данном случае аргумент функции является вычисленным из значений хеша.

Пакет имплементирует все варианты хеширования, а также другие хеш функции. Они обычно используются одинаково. К хеш функциям можно получить доступ через константу из пакета . К примеру, . Однако в данном случае пакет с данной функцией должен быть связан со встроенным двоичным файлом (можно использовать пустой импорт ), в противном случае вызов приведет к ошибке.

Проблемы надежности MD5

Такая технология, являясь весьма надежной, не идеальна на 100 %. Она не является совсем неуязвимой и не гарантирует абсолютную неприкосновенность данных. Ученые на настоящий момент выявили ряд недостатков такого алгоритма. В основном, он становится уязвимым по причине легкого обнаружения коллизии в процессе шифрования.

Коллизия – это возможность достичь одинакового итогового значения хеша при вводе абсолютно разных данных на входе. Таким образом, чем выше будет возможность совпадения, тем менее защищенным является алгоритм. Криптоанализ, проведенный учеными, показал, что в настоящее время существуют разнообразные возможности взлом хеша MD5. Это такие способы, как:

- подбор подходящих вариантов с известным хешем;

- словарный поиск;

- метод поиска коллизий;

- «силовой удар»;

- RainbowCrack.

Атака «Полного перебора» является универсальным типом взлома, однако она является очень долгой. Для того чтобы избежать подобного взлома, необходимо увеличить объем ключей. Текущий метод используется как показатель устойчивости и надежности шифрования данных. RainbowCrack является специальной программой, создающей базу хеш, на основе которой практически мгновенно происходит взлом любого пароля, состоящего из букв и цифр.

Способ подбора при помощи словаря используются готовые программы и словарные базы. Атака при помощи коллизий предполагает использование аналогичного значения функции для абсолютно различных сообщений, но начинающихся одинаково. Этот метод стал известен в конце прошлого века.

Здесь, формула получения идентичного хеш-кода следующая: MD5(4L1) = MD5(4L2). Затем в 2004 году китайские исследователи рассказали о том, что нашли в системе уязвимое место, которое позволяет за небольшой промежуток времени обнаружить коллизию. И наконец в 2006 году создан способ находить вредные файлы на обычном пользовательском компьютере при помощи своеобразных «туннелей».

Средства платформы

В версии платформы 8.3 наконец-то был реализован штатный механизм хеширования данных, который позволяет хешировать строки и файлы при помощи алгоритмов MD5, SHA1, SHA256 и CRC32.

Делается это просто:

&НаКлиенте

Процедура Хеширование(Команда)

Сообщить(MD5ХешСтрока(ТестСтрока));

Сообщить(MD5ХешФайл(ИмяФайла));

КонецПроцедуры

&НаСервере

Функция MD5ХешСтрока(тСтрока)

Хеш = Новый ХешированиеДанных(ХешФункция.MD5);

Хеш.Добавить(тСтрока);

Возврат Хеш.ХешСумма;

КонецФункции

&НаСервере

Функция MD5ХешФайл(тСтрока)

Хеш = Новый ХешированиеДанных(ХешФункция.MD5);

Хеш.ДобавитьФайл(тСтрока);

Возврат Хеш.ХешСумма;

КонецФункции

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 |

&НаКлиенте Процедура Хеширование(Команда) Сообщить(MD5ХешСтрока(ТестСтрока)); Сообщить(MD5ХешФайл(ИмяФайла)); КонецПроцедуры &НаСервере Функция MD5ХешСтрока(тСтрока) Хеш = Новый ХешированиеДанных(ХешФункция.MD5); Хеш.Добавить(тСтрока); Возврат Хеш.ХешСумма; Хеш.ДобавитьФайл(тСтрока); Возврат Хеш.ХешСумма; |

Если же использовать этот штатный механизм Вы по каким-либо причинам не можете, то ниже Вы найдете еще несколько способов, один из которых наверняка Вам подойдет.

Проблемы надежности MD5

Казалось бы, такая характеристика MD5 должна обеспечивать 100% гарантии неуязвимости и сохранения данных. Но даже этого оказалось мало. В ходе проводимых исследований учеными был выявлен целый ряд прорех и уязвимостей в этом уже распространенном на тот момент алгоритме. Основной причиной слабой защищенности MD5 значится относительно легкое нахождение коллизий при шифровании.

Под коллизией понимают возможность получения одинакового результата вычислений хеш-функции при разных входных значениях.

Проще говоря, чем больше вероятность нахождения коллизий, тем надежность используемого алгоритма ниже. Вероятность нахождения коллизий при шифровании более надежными хеш-функциями практически сводится к 0.

То есть большая вероятность расшифровки паролей MD5 значится основной причиной отказа от использования этого алгоритма. Многие криптологи (специалисты по шифрованию данных) связывают низкую надежность MD5 с малой длиной получаемого хеш-кода.

Область применения алгоритма хеширования:

- Проверка целостности файлов, полученных через интернет – многие инсталляционные пакеты прог снабжены хеш-кодом. Во время активации приложения его значение сравнивается со значением, расположенным в базе данных разработчика;

- Поиск в файловой системе продублированных файлов – каждый из файлов снабжен своим хеш-кодом. Специальное приложение сканирует файловую систему компа, сравнивая между собой хеши всех элементов. При обнаружении совпадения утилита оповещает об этом пользователя или удаляет дубликат. Одной из подобных прог значится Duplifinder:

- Для хеширования паролей – в семействе операционных систем UNIX каждый юзер системы имеет свой замечательный пароль, для защиты которого используется хеширование на основе MD5. Некоторые системы на основе Линукс также пользуются этим методом шифрования паролей.

Как создать MD5 хеш-сумму файла в Golang?

1. Создайте файл со следующим содержимым:

Премиум курс по Golang

Рекомендуем вам супер курс по Golang где собраны все материалы для качественного изучения языка. Удивите всех своими знаниями на собеседовании!

Уроки, статьи и Видео

Мы публикуем в паблике ВК и Telegram качественные обучающие материалы для быстрого изучения Go. Подпишитесь на нас в ВК и в Telegram. Поддержите сообщество Go программистов.

Shell

This is content to check

| 1 | Thisiscontent tocheck |

2. Создайте файл со следующим содержимым:

checksum.go

Go

package main

import (

«crypto/md5»

«fmt»

«io»

«os»

)

var content = «This is content to check»

func main() {

checksum := MD5(content)

checksum2 := FileMD5(«content.dat»)

fmt.Printf(«Checksum 1: %s\n», checksum)

fmt.Printf(«Checksum 2: %s\n», checksum2)

if checksum == checksum2 {

fmt.Println(«Content matches!!!»)

}

}

// MD5 — Превращает содержимое из переменной data в md5-хеш

func MD5(data string) string {

h := md5.Sum([]byte(data))

return fmt.Sprintf(«%x», h)

}

// FileMD5 создает md5-хеш из содержимого нашего файла.

func FileMD5(path string) string {

h := md5.New()

f, err := os.Open(path)

if err != nil {

panic(err)

}

defer f.Close()

_, err = io.Copy(h, f)

if err != nil {

panic(err)

}

return fmt.Sprintf(«%x», h.Sum(nil))

}

|

1 |

packagemain import( «crypto/md5» «fmt» «io» «os» ) varcontent=»This is content to check» funcmain(){ checksum=MD5(content) checksum2=FileMD5(«content.dat») fmt.Printf(«Checksum 1: %s\n»,checksum) fmt.Printf(«Checksum 2: %s\n»,checksum2) ifchecksum==checksum2{ fmt.Println(«Content matches!!!») } funcMD5(data string)string{ h=md5.Sum(byte(data)) returnfmt.Sprintf(«%x»,h) } funcFileMD5(path string)string{ h=md5.New() f,err=os.Open(path) iferr!=nil{ panic(err) } deferf.Close() _,err=io.Copy(h,f) iferr!=nil{ panic(err) } returnfmt.Sprintf(«%x»,h.Sum(nil)) } |

3. Запустите код через в главном терминале;

4. Посмотрите на результат:

5. Создайте файл со следующим содержимым:

sha_panic.go

Go

package main

import (

«crypto»

)

func main() {

crypto.SHA1.New()

}

|

1 |

packagemain import( «crypto» ) funcmain(){ crypto.SHA1.New() } |

6. Запустите код через ;

7. Посмотрите на результат в терминале:

Удаление помеченных объектов, замена ссылок. Обычное и управляемое приложение. Не монопольно, включая рекурсивные ссылки, с отбором по метаданным и произвольным запросом

Обработка удаления помеченных объектов с расширенным функционалом. Работает в обычном и управляемом приложении. Монопольный и разделенный режим работы. Отображение и отбор по структуре метаданных. Отборы данных произвольными запросами. Копирование и сохранение отборов. Удаление циклических ссылок (рекурсия). Представление циклических в виде дерева с отображением ключевых ссылок, не позволяющих удалить текущий объект информационной базы. Удаление записей связанных независимых регистров сведений. Групповая замена ссылок. Индикатор прогресса при поиске и контроле ссылочности.

10 стартмани

31.10.2016

59597

725

m..adm

225

Комментарии

HMACMD5 — Это тип хэш-алгоритма с ключом, который строится на основе хэш-функции MD5 и используется в качестве код проверки подлинности сообщения на основе хэша (HMAC).HMACMD5 is a type of keyed hash algorithm that is constructed from the Message Digest Algorithm 5 (MD5) hash function and used as a Hash-based Message Authentication Code (HMAC). Процесс HMAC смешивает секретный ключ с данными сообщения, хэширует результат с помощью хэш-функции, применяет хэш-значение с секретным ключом еще раз, а затем применяет хэш-функцию второй раз.The HMAC process mixes a secret key with the message data, hashes the result with the hash function, mixes that hash value with the secret key again, and then applies the hash function a second time. Длина выходного хэша составляет 128 бит.The output hash is 128 bits in length.

HMAC можно использовать для определения того, было ли сообщение, переданное по незащищенному каналу, было изменено при условии, что отправитель и получатель совместно используют секретный ключ.An HMAC can be used to determine whether a message sent over an insecure channel has been tampered with, provided that the sender and receiver share a secret key. Отправитель рассчитывает хэш-значение для исходных данных и отправляет исходные данные и хэш-значение как одно сообщение.The sender computes the hash value for the original data and sends both the original data and hash value as a single message. Получатель повторно вычисляет хэш-значение в полученном сообщении и проверяет, соответствует ли вычисленный код HMAC переданному коду HMAC.The receiver recalculates the hash value on the received message and checks that the computed HMAC matches the transmitted HMAC.

Любое изменение данных или хэш-значения приводит к несовпадению, так как знание секретного ключа требуется для изменения сообщения и воспроизведения правильного хэш-значения.Any change to the data or the hash value results in a mismatch, because knowledge of the secret key is required to change the message and reproduce the correct hash value. Таким образом, если исходные и вычисленные хэш-значения совпадают, сообщение проходит проверку подлинности.Therefore, if the original and computed hash values match, the message is authenticated.

MD5 — это криптографический хэш-алгоритм, разработанный в лабораториях RSA.MD5 is a cryptographic hash algorithm developed at RSA Laboratories. HMACMD5 принимает ключи любого размера и создает хэш-последовательность длиной 128 бит.HMACMD5 accepts keys of any size, and produces a hash sequence that is 128 bits in length.

Из-за конфликта с MD5 корпорация Майкрософт рекомендует использовать SHA256.Due to collision problems with MD5, Microsoft recommends SHA256.

Для чего применяется MD5

Технология MD5 используется как один из криптографических методов, при помощи которого не только проверяются на целостность различные данные, но и:

- хранятся онлайн-ключи и пароли;

- создаются веб-идентификаторы и ЭЦП;

- выполняется поиск дублирующихся файлов и многое другое.

MD5 широко применяется при авторизации на различных сайтах. Вводимая пользователями информация считывается в виде отпечатков и хранится в базе данных сайта. Поэтому, даже если злоумышленник и похитит эту базу, он не сможет воспользоваться ею непосредственным образом. Все пароли зашифрованы и представлены дайджестами. Далее я расскажу о расшифровке файла MD5 онлайн сервисами.

Именно для того, чтобы избежать попадания в руки мошенников, многие данные в сети и передаются в зашифрованном виде. Информации присваивается MD5 = (случайное сочетание символов), например MD5 = 214d9a2575bb130ac5f19a8531e6e5f1. Этот набор символов (после “=”) называется “хэш MD5”, или контрольная сумма исчисляемый результат. Служит данный хэш для проверки передаваемых данных на целостность.

Как это происходит?

- При передаче массиву информации, целостность которого нужно проконтролировать, присваивается исходный хэш, исчисляемый при помощи алгоритма MD5;

- результат фиксируется;

- при регулярной или внеплановой проверке происходит сравнение полученной контрольной суммы с исходной;

- результаты совпадают – повода для беспокойства нет, если же они различаются, то это говорит о постороннем вмешательстве и изменении данных.

Свойства хеша

Хэш-функция должна уметь преобразовывать информацию различной длины в код, состоящий из 32 шестнадцатеричных символов. Кроме этого, имеется несколько моментов, позволяющих обезопасить пользователя от постороннего вмешательства и изменения зашифрованной информации:

- если используются различные входные данные, то и результаты исчисления хэша должны заметно отличаться;

- алгоритм функции должен быть открыт для того, чтобы можно было исследовать ее на криптостойкость;

- шифрование хэша производится в одностороннем порядке, то есть никаким способом нельзя по результату вычислить исходную информацию.

Хэш-функция должна использовать минимальные вычислительные ресурсы.

Самостоятельное использование MD5

Здесь существует один интересный момент – при помощи данной функции каждый пользователь может самостоятельно проверить на целостность файл, скачанный из Интернета. Для этого нужно воспользоваться специальными сервисами, к примеру, HashTab implbits.com/products/hashtab. Утилита скачивается и встраивается в свойства файла в виде отдельной вкладки. С помощью HashTab можно воспользоваться несколькими алгоритмами хэширования данных, к тому же сервис находится в свободном доступе для пользователей, применяющих ее в личных целях.

Популярные хеш-функции Python

Некоторые часто используемые хеш-функции:

- MD5: Алгоритм производит хеш со значением в 128 битов. Широко используется для проверки целостности данных. Не подходит для использования в иных областях по причине уязвимости в безопасности MD5.

- SHA: Группа алгоритмов, что были разработаны NSA Соединенных Штатов. Они являются частью Федерального стандарта обработки информации США. Эти алгоритмы широко используются в нескольких криптографических приложениях. Длина сообщения варьируется от 160 до 512 бит.

Модуль , включенный в стандартную библиотеку Python, представляет собой модуль, содержащий интерфейс для самых популярных алгоритмов хеширования. реализует некоторые алгоритмы, однако, если у вас установлен OpenSSL, также может использовать эти алгоритмы.

Данный код предназначен для работы в Python 3.5 и выше. При желании запустить эти примеры в Python 2.x, просто удалите вызовы и .

Сначала импортируется модуль :

Python

import hashlib

| 1 | importhashlib |

Теперь для списка доступных алгоритмов используются и .

Python

print(hashlib.algorithms_available)

print(hashlib.algorithms_guaranteed)

|

1 2 |

print(hashlib.algorithms_available) print(hashlib.algorithms_guaranteed) |

Метод создает список всех алгоритмов, доступных в системе, включая те, что доступны через OpenSSl. В данном случае в списке можно заметить дубликаты названий. перечисляет только алгоритмы модуля. Всегда присутствуют , , , , , .

Подробно о md5 онлайн через php

- Скачать

md5

-

Для того, чтобы зашифровать слово, фразу с помощью функции md5 онлайн:

Введите данные в строку ввода данных

Нажмите «получить хеш md5 онлайн».

После перезагрузки вы получите отпечаток ваших данных.

Но не более 10000 знаков.

Как происходит процесс шифрования md5 онлайн

Из формы, с помощью post данные получаем в переменную, после чего пропускаем через функцию md5 php

$text = md5 ( strip_tags(trim($_POST)) ) ;

И уже выводим, где требуется через echo

echo $text;

Когда говорят, что добавят соли к шифрованию md5, то это означает, что к существующему тексту добавляют некую «постоянную»(не меняет значение), которая будет выступать в качестве увлажнителя строки…

Для того, чтобы добавить соль к вашим данным, в поле соль добавьте дополнительную «постоянную»(набор букв, цифр, строчных прописных) — надо где-то эту постоянную записать.

Из формы, с помощью post к данным в «POST», добавляем соль $_POST — полученную из второго поля, после чего пропускаем через функцию md5 php

$text = md5 ( strip_tags(trim($_POST)). strip_tags(trim($_POST)) ) ;

И уже выводим, где требуется через echo

echo $text;