Что такое keylogger (кейлоггер) и как перехватывают данные ввода

Содержание:

Особенности выбора

Что же такое по своей сути клавиатурный шпион? Это программа, которая, строго говоря, напрямую никак не связана с клавиатурой.

Она устанавливается в память компьютера и действует на жестком диске. Часто признаков ее деятельности не видно на компьютере, если не искать их целенаправленно.

Такая программа косвенно взаимодействует с клавиатурой, то есть работает с программой на ПК, которая преобразует сигналы, поступающие на процессор в результате нажатия кнопок, в текст при печати.

То есть, направлено действие такого софта на сбор информации, вводимой через клавиатуру.

Такие утилиты бывают разного типа – с помощью некоторых можно просмотреть весь набранный с клавиатуры текст, с помощью других – только тот, что был набран в браузере или в каком либо выбранном приложении.

Некоторые программы предоставляют возможность настройки таких показателей, другие нет.

Также они отличаются друг от друга по степени скрытности. Например, деятельность одних очевидна, на Рабочем столе остается ярлык и т. д., такие программы подойдут для контроля деятельности, например, детей.

Следы присутствия и деятельности других не заметны вовсе – они действуют скрыто и подойдут для установки на чужой компьютер, когда факт установки необходимо скрыть от стороннего пользователя.

Учитывая такое разнообразие, выбрать максимально подходящий софт может быть достаточно сложно.

В данном материале представлен ТОП лучших программ, которые можно использовать для этой цели. Среди них проще выбрать подходящую.

Mac

Это немного сложнее

Обратите внимание, что оно не работает для защищенных областей, таких как ввод пароля

Загрузите репозиторий. Он установиться в / usr / local / bin / keylogger.

Установите его:

# git clone https://github.com/GiacomoLaw/Keylogger && cd keylogger

# make && make install

Он будет писать данные в /var/log/keystroke.log.

Для этого может потребоваться root-доступ, но вы можете изменить эту опцию по умолчанию, если хотите.

Установите путь к файлу, где вы хотите, чтобы он логировал:

# keylogger ~/logfile.txt

Logging to: /var/log/keystroke.log

Хотите запустить его при запуске системы?

# sudo make startup

Это запустит его при старте.

Чем опасны кейлоггеры

В отличие от других типов вредоносного программного обеспечения, для системы кейлоггер абсолютно безопасен. Однако он может быть чрезвычайно опасным для пользователя: с помощью кейлоггера можно перехватить пароли и другую конфиденциальную информацию, вводимую пользователем с помощью клавиатуры. В результате злоумышленник узнает коды и номера счетов в электронных платежных системах, пароли к учетным записям в online-играх, адреса, логины, пароли к системам электронной почты и так далее.

После получения конфиденциальных данных пользователя злоумышленник может не только банально перевести деньги с его банковского счета или использовать учетную запись пользователя в online-игре. К сожалению, наличие таких данных в ряде случаев может приводить к последствиям более серьезным, чем потеря некоторой суммы денег конкретным человеком. Использование кейлоггеров позволяет осуществлять экономический и политический шпионаж, получать доступ к сведениям, составляющим не только коммерческую, но и государственную тайну, а также компрометировать системы безопасности, используемые коммерческими и государственными структурами (например, с помощью кражи закрытых ключей в криптографических системах).

Кейлоггеры, наряду с фишингом и методами социальной инженерии (см. статью «Кража собственности в компьютерных сетях»), являются сейчас одним из главных методов электронного мошенничества. Однако если в случае фишинга бдительный пользователь может сам себя защитить — игнорировать явно фишинговые письма, не вводить персональные данные на подозрительных веб-страницах, — то в случае с клавиатурными шпионами никаким другим способом, кроме использования специализированных средств защиты, обнаружить факт шпионажа практически невозможно.

По словам Кристины Хойперс (Cristine Hoepers), менеджера бразильской команды немедленного компьютерного реагирования (Brazil’s Computer Emergency Response Team), работающей под эгидой Комитета регулирования Интернета Бразилии (Internet Steering Committee), кейлоггеры оказались самым распространенным способом кражи конфиденциальной информации, передвинув фишинг на второе место, и действуют все более избирательно: отслеживая веб-страницы, к которым обращается пользователь, они записывают нажатия клавиш только при заходе на сайты, интересующие злоумышленников.

В последние годы отмечается значительный рост числа различных вредоносных программ, использующих функции кейлоггеров. От столкновения с киберпреступниками не застрахован ни один пользователь сети Интернет, в какой бы точке земного шара он ни проживал и в какой бы организации ни работал.

Как удалить кейлоггер

Комплексный анти-кейлоггер должен проверять все процессы, запущенные на вашем компьютере: BIOS, операционную систему, фоновые службы. А также сетевые настройки, плагины и настройки браузера.

Чтобы избавиться от кейлоггера, возможно, придется переустановить операционную систему.

Многие клавиатурные шпионы являются руткитами. Поэтому также может потребоваться специализированная утилита против данного типа вирусов. Ниже приводится список программ, которые помогают удалить кейлоггеры.

SpyShelter

Утилита имеет несколько уровней противодействия клавиатурным шпионам. После инсталляции данная программа будет работать постоянно. Таким образом, она сможет блокировать установку кейлоггеров на ПК.

Вторая линия обороны SpyShelter заключается в проверке наличия подозрительных операций. При обнаружении вредоносной программы SpyShelter попытается удалить ее.

Для полной защиты компьютера SpyShelter будет шифровать все нажатия клавиш, чтобы сделать их считывание бессмысленным для клавиатурных шпионов.

Zemana

Zemana предоставляет целый пакет средств защиты от вредоносных программ. Но они хуже справляются с идентификацией кейлоггеров, по сравнению с предыдущей утилитой.

Zemana также включает в себя средство шифрования передаваемых данных, блокировщик рекламы и сканер вредоносных программ.

Данная утилита постоянно работает в фоновом режиме, отслеживая активность и сканируя загрузки на наличие вредоносного программного обеспечения.

Malwarebytes Anti-Rootkit

Приложение сканирует операционную систему на наличие целого ряда руткит-вирусов, а не только клавиатурных шпионов.

Утилита выполняет сканирование системы по требованию, а не работает в постоянном режиме. Если операция очистки не сможет решить все проблемы, можно воспользоваться инструментом fixdamage . Он поможет эффективно настроить брандмауэр.

Norton Power Eraser

Norton Power Eraser проверяет компьютер более глубоко, чем обычные антивирусные программы. При обнаружении подозрительных программа утилита сразу удаляет их. Такой подход может привести к неожиданной потере нужных приложений. Поэтому при использовании Norton Power Eraser вам придется переустанавливать необходимое программное обеспечение.

Bitdefender Rootkit Remover

Bitdefender обнаруживает новые руткиты раньше своих конкурентов. Как только его сканеры обнаруживают новый вирус, он попадает в базу шпионских программ.

aswMBR Rootkit Scanner

Этот сканер руткитов является продуктом компании Avast. Вы можете использовать его совершенно бесплатно .

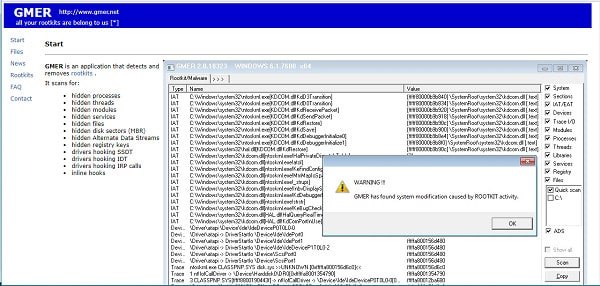

GMER является альтернативой aswMBR.

Sophos Rootkit Removal

Эта программа выполняет сканирование операционной системы по требованию и удаляет любые руткиты, включая клавиатурные шпионы.

Kaspersky Security Scan

Бесплатная версия Kaspersky Security Scan сканирует компьютер на наличие вредоносных программ. Платные программные продукты от этого разработчика включают в себя модули защиты личных данных.

McAfee Rootkit Remover

Еще один бесплатный инструмент для удаления руткитов, разработанный одним из лидеров отрасли. Утилита, работающая по требованию, просканирует систему и удалит все обнаруженные в ней вирусы.

Принципы построения кейлоггеров

Большинство современных вредоносных программ представляет собой гибридные угрозы, в которых используется множество технологий, поэтому почти в любой категории вредоносных программ могут быть программы, одной из функций которых является слежение за клавиатурным вводом. На следующем графике показана динамика роста числа шпионских программ, ежемесячно обнаруживаемых «Лабораторией Касперского». Большинство этих программ используют технологии кейлоггеров.

Принципиальная идея кейлоггера состоит в том, чтобы внедриться между любыми двумя звеньями в цепи прохождения сигнала от нажатия пользователем клавиш на клавиатуре до появления символов на экране — это может быть видеонаблюдение, аппаратные «жучки» в самой клавиатуре, на проводе или в системном блоке компьютера, перехват запросов ввода-вывода, подмена системного драйвера клавиатуры, драйвер-фильтр в клавиатурном стеке, перехват функций ядра любым способом (подменой адресов в системных таблицах, сплайсингом кода функции и т.п.), перехват функций DLL в пользовательском режиме, наконец, опрос клавиатуры стандартным задокументированным способом.

Однако практика показывает, что чем сложнее подход, тем менее вероятно его применение в широкораспространяемых троянских программах и более вероятно его использование в целевых троянцах для кражи корпоративной финансовой информации.

Все кейлоггеры можно условно разделить на аппаратные и программные. Первые представляют собой небольшие устройства, которые могут быть закреплены на клавиатуре, проводе или в системном блоке компьютера. Вторые — это специально написанные программы, предназначенные для отслеживания нажатий клавиш на клавиатуре и ведения журнала нажатых клавиш.

Наиболее популярные технические подходы к построению программных кейлоггеров:

- системная ловушка на сообщения о нажатии клавиш клавиатуры (устанавливается с помощью функции WinAPI SetWindowsHook, для того чтобы перехватить сообщения, посылаемые оконной процедуре, — чаще всего пишется на C);

- циклический опрос клавиатуры (с помощью функции WinAPI Get(Async)KeyState, GetKeyboardState — чаще всего пишется на VisualBasic, реже на Borland Delphi);

- драйвер-фильтр стека клавиатурных драйверов ОС Windows (требует специальных знаний, пишется на C).

Мы очень детально рассмотрим различные методы построения кейлоггеров во второй части нашей статьи. Пока же приведем немного статистики.

Примерное распределение указанных типов кейлоггеров показано на следующей диаграмме:

В последнее время отмечается тенденция использования в кейлоггерах методов сокрытия (маскировки) своих файлов — так, чтобы их нельзя было найти вручную или с помощью антивирусного сканера. Такие методы принято называть rootkit-технологиями. Можно выделить два основных типа технологий сокрытия, используемых кейллоггерами:

- с использованием методов сокрытия пользовательского режима (UserMode);

- с использованием методов сокрытия режима ядра операционной системы (KernelMode).

Примерное распределение используемых кейлоггерами технологий сокрытия показано на следующей диаграмме:

Основное назначение

Под названием кейлоггер подразумевается специализированная программа для записи нажатий на клавиатуре. Выполняется это путем отслеживания работы пользователя на этом приспособлении для ПК. Сейчас это программное обеспечение еще называют регистраторами нажатия для клавиш. Они записывают все кнопки, которые нажимает пользователь во время работы компьютера. При этом есть возможность их отдельной настройки на регистрацию только символов, вводимых в поля логин и пароль на конкретных сайтах или ресурсах. Сейчас их разделяют на те, которые встраиваются в виде программы в операционную систему (руткиты) или в виде аппаратных устройств, подключаемых к системному блоку.

Компания StaffCop включила кейлоггер в комплексную программу под названием “Enterprise”. Здесь он присутствует в качестве инструмента не слежения, а информационной безопасности. Считывание нажатий выполняется для контроля за деятельностью сотрудников с рабочих аппаратов. Это осуществляется для внутренней защиты информации, которая в бизнес-сфере зачастую конфиденциальна. Использование предлагаемого ПО станет отличным средством защиты от утечки данных и личных сведений. Если кто-то из сотрудников будет переписываться с конкурентами или недобросовестными людьми о передаче рабочих данных, руководитель узнает об этом своевременно и сможет принять необходимые меры для защиты компании. Даже если с кем-то из персонала придется попрощаться в жесткой форме, у его замены будет доступ ко всем рабочим паролям, во избежание необходимости смены все пользователей. Для решения таких сложных вопросов программа считывания клавиатуры — лучший помощник.

Входящий в этот комплекс кейлоггер для windows 7,8,10,xp, linux (линукс), является универсальным. Он работает со всеми операционными системами и дает возможность:

- регистрировать любые нажатия на клавиатуру незаметно для самого пользователя;

- определять, какие именно приложения были запущены в рабочее время;

- блокировать работу на всех агентах разово;

- записывать и сохранять вводимые данные в виде логинов и паролей от страниц, мессенджеров и сайтов;

- создавать список стоп-слов при введении которых администратор ПК сети будет оповещаться незамедлительно.

Keylogger для windows 7,8,10,xp от разработчиков StaffCop — высококачественное приложение, разработанное со всеми современными требованиями. Оно позволит руководителю своевременно реагировать на возможные угрозы информационной безопасности и конфиденциальности. При этом работа сотрудников, ее качество и эффективность всегда будет под контролем.

Kickidler | бесплатно/$9 | Win | Mac | Lin

Kickidler — система учета рабочего времени и контроля сотрудников за ПК.

В Kickidler функция кейлоггера интегрирована с записью видео, то есть можно посмотреть историю того, что было на экране пользователя, когда он набирал определенную комбинацию клавиш. Это дает наиболее полную информацию о действиях сотрудника. Также есть фильтр по ключевым словам и выгрузка истории нажатия клавиш в эксель.

Система собирает информацию обо всех нажатиях клавиш во всех программах:

Нажатые клавиши отображаются в режиме реального времени, или в виде отчета. Есть отчет об интенсивности нажатия клавиш, из чего можно узнать, например, печатал ли сотрудник или изредка нажимал на пробел.

Собранную информацию (текст, видео и все нарушения рабочего распорядка) можно просмотреть на единой временной шкале – что абсолютно точно позволит выяснить, чем занимался сотрудник в конкретный момент времени.

Для чего нужен кейлоггер:

- Предотвращение утечек информации (DLP – Data Leak Prevention)

- Контроль использования конфиденциальных данных (DLP – Data Loss Protection)

- Анализ эффективности работы при вводе текста с клавиатуры

Дополнительный функционал: контроль нарушений, запись видео, онлайн-мониторинг, учет эффективности использования рабочего времени.

Kickidler работает на компьютерах с любой операционной системой: Windows, Linux и Mac OS. Есть бесплатная версия программы – до 6 сотрудников.

Какие еще функции есть в Kickidler?

- Онлайн-мониторинг компьютеров.

- Видеозапись активности за компьютером.

- Учет рабочего времени за ПК.

- Анализ эффективности.

- Контроль нарушений.

- Автоматические уведомления о нарушениях.

- Функция самоконтроля (для удаленных сотрудников).

- Удаленное управление ПК.

Шаги для использования KidsGuard Pro для отслеживания клавиатурных шпионов на целевом смартфоне

Если вы хотите шпионить на любом из устройств Android, то вы должны использовать приложение KidsGuard, Хотя это приложение нельзя использовать в качестве прямого кейлоггера для iPhone, единственное, что он может сделать, — это создать запись сообщений, которые были переданы в WhatsApp на iPhone.

Если целевым устройством является смартфон Android, то KidsGuard Pro это идеальное приложение кейлоггер, которое вы можете использовать. Тем не менее, первое, что вы должны сделать, это установить приложение KidsGuard на целевом мобильном телефоне Android.

Дальнейшие шаги указаны ниже:

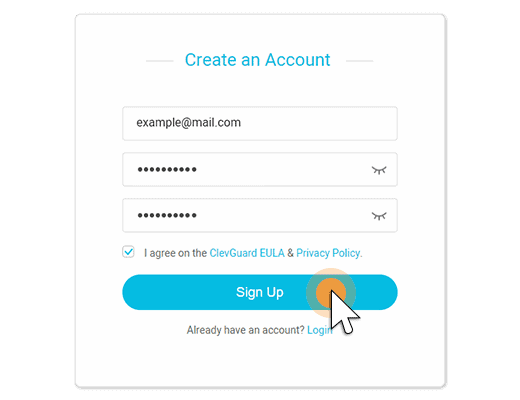

Шаг 1: Первое, что вам нужно сделать, это завести аккаунт на поймать читер приложение – KidsGuard то есть путем завершения процесса регистрации. Для этого вам необходимо посетить веб-сайт KidsGuard и создать учетную запись, введя свои учетные данные электронной почты. Когда регистрация будет завершена, загрузите приложение на свой смартфон.

Шаг 2: На следующем шаге вам необходимо ввести сведения об устройстве, которые вы хотите отслеживать, используя бесплатный кейлоггер для Android.

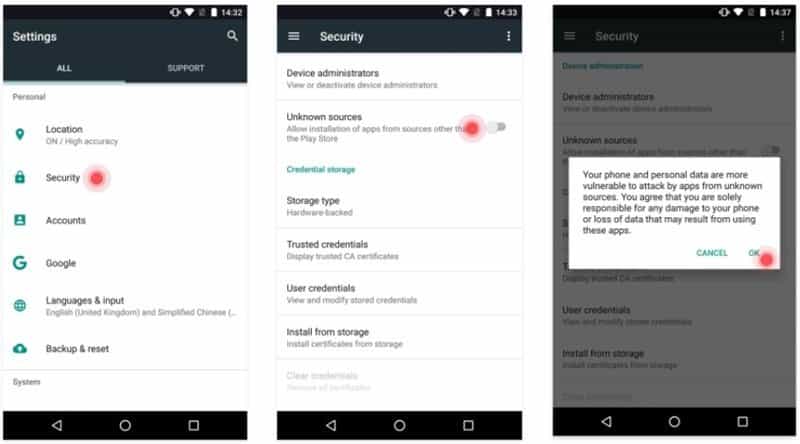

Шаг 3: Прежде чем двигаться дальше, вам важно понять как установить неавторизованное приложение. Для этого вам нужно выбрать на своем телефоне опцию разработчика

Как только это будет сделано, приложение будет установлено без проблем.

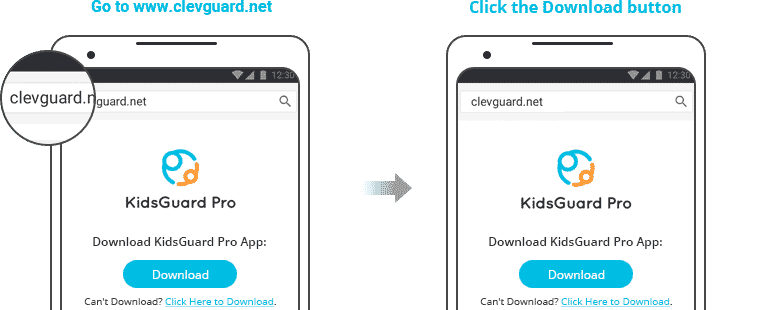

Шаг 4: После этого посетите Бойфренд Трекер – KidsGuard веб-сайт и скачать взломать линию, которую вы должны установить на целевой смартфон.

Шаг 5: После завершения процесса установки откройте верхнюю Скрытые шпионские приложения для Android – KidsGuard программы на вашем телефоне Android, введя свои учетные данные, которые вы использовали для создания учетной записи. Для использования бесплатного кейлоггера для Android вам необходимо предоставить разрешение, нажав на «Разрешить».

Шаг 6: По завершении вам будет необходимо активировать мониторинг на целевом смартфоне. После этого вы можете либо удалить приложение с устройства для взлома, либо оставить его без внесения каких-либо изменений.

Шаг 7: Теперь вы сможете следить за всеми учетными записями и приложениями целевого Android-смартфона, перейдя в приборная панель на вашем собственном устройстве.

Виды кейлоггеров в зависимости от способа установки и собираемых данных

В персональный компьютер своей «жертвы» клавиатурные шпионы могут попадать различными способами и быть ориентированными на сбор различных данных.

В зависимости от этого выделяют акустические, аппаратные и программные кейлоггеры.

Акустический кейлоггер используется сравнительно редко. Основное назначение этого устройства — запись звуков нажатия клавиш,

из различий в тональности звучания которых можно восстановить последовательность набранных символов. Имеет значение и скорость нажатий, она

также анализируется как дополнительный фактор для извлечения конфиденциальных сведений. Минус таких кейлоггеров — это объемные файлы протоколов,

по которым их можно обнаружить, поскольку данный вид перехватчиков вынужден записывать много сопутствующей информации, чтобы облегчить последующую

расшифровку.

Аппаратный кейлоггер представляет собой устройство, которое физическим образом внедряется в компьютер пользователя, после чего

начинает перехват нажатий клавиш. Примерами таких устройств могут служить накладки на клавиатуры банкоматов, встраиваемые в материнскую плату

«жучки» или незаметные переходники, которые вставляются в разъем на клавиатуре

Основное назначение эргономики таких кейлоггеров — это их незаметность:

они имеют малый размер или изготавливаются так, чтобы не привлекать к себе внимание, маскируясь под другое устройство. Аппаратные кейлоггеры

невозможно обнаружить с помощью антивируса, выявить их поможет только внимательный осмотр техники специалистом или даже ее рентгеновское просвечивание.

Минусы у таких устройств тоже имеются: чтобы внедрить аппаратный кейлоггер в целевой компьютер, злоумышленник должен обеспечить себе к нему

доступ, что сузит круг подозреваемых, если факт существования «жучка» будет раскрыт, акцентировав подозрения на коллегах, сервисном персонале

или недавних посетителях

К аппаратным кейлоггерам с небольшой натяжкой можно отнести и мини-камеры, которыми похитители пин-кодов оснащают банкоматы

для получения доступа к чужим банковским картам.

Программный кейлоггер — это шпионское программное обеспечение, которое устанавливается на компьютер пользователя при посещении

зараженного сайта или общедоступного сетевого хранилища, а также при открытии вложения из зараженного письма в электронной почте, которое может

совсем не походить на спам, а маскироваться под важную деловую рассылку. Такие перехватчики иногда встраиваются во вполне безобидные программы,

которые пользователь скачивает из сети или загружает с внешнего носителя. Существуют и официальные лицензионные разработки, которые поставляются

как дополнение к операционной системе и призваны упростить работу пользователя: вовремя автоматически переключить раскладку клавиатуры, напомнить

забытый пароль или помочь восстановить важные данные.

Если целью программного кейлоггера является скрытый сбор данных, то он работает незаметно для пользователя, не отображаясь в списке запущенных

программ. Выявить шпиона бывает непросто даже современным антивирусным системам, хотя рано или поздно он обнаруживает себя, пытаясь переслать

накопленные данные своему владельцу.

Возможности программных кейлоггеров значительно превышают простой сбор данных о нажатиях клавиш, и включают в себя копирование файлов и писем,

протоколирование информации об использовании браузера, запись последовательности обращений к периферическим устройствам, скриншоты экрана и

многое другое.

Кейлоггеры могут хранить свои лог-файлы в оперативной памяти зараженного компьютера, на его жестком диске, на выделенном участке локальной сети,

в реестре или на удаленном сервере. Передаваться заинтересованному лицу они могут путем отправки по электронной почте, размещения на FTP- или

HTTP-сервере либо по беспроводным каналам связи. В случае аппаратного кейлоггера считывание накопленных данных возможно после его физического

извлечения.

Особенность №2: простой и понятный интерфейс

Еще одна особенность Mipko Personal Monitor — предельно простой интерфейс. Ведь мы создавали эту программу специально для домашних пользователей.

Мы прекрасно понимаем, что вы не обязаны хорошо разбираться в компьютере. Вы можете иметь поверхностное отношение о подобных программах. Поэтому в нашей программе нет лишних функций, не нужных дома. Нет сложной многоступенчатой настройки, которая занимает час-два даже у опытного сисадмина.

Поэтому у keylogger Mipko Personal Monitor предельно простой интерфейс. Он, как iPhone, настолько прост и понятен, что с ним разберется абсолютно любой человек — от школьника до вашей бабушки. При этом интерфейс у Mipko Personal Monitor на 100% русскоязычный, как и техническая поддержка.

Использую Вашу программу для контроля за ребенком. Ребенок научился стирать историю в браузере и был очень удивлен что все остается. На данный момент отзывы только положительные.

Приучин С.Л.

История развития

Стоит упомянуть, что кейлоггер для Windows – явление не новое. Первые подобные программы являлись ровесниками MS-DOS. Тогда это были обычные обработчики прерываний клавиатуры, размер которых колебался около отметки в 1 Кб. И с тех пор их основная функция так и не изменилась. Они до сих пор в первую очередь осуществляют скрытную регистрацию клавиатурного ввода, записывают собранную информацию и передают её своему создателю. Может возникнуть вопрос: «Если они так примитивны, то почему многочисленные антивирусные приложения не отлавливают кейлоггеры?». Ведь это несложная программа. И тем не менее справиться специализированным приложениям довольно сложно. Дело в том, что кейлоггер – это не вирус и не троян. И чтобы найти его, необходимо устанавливать специальные расширения и модули. К тому же этих вредоносных программ так много, что против них бессилен и сигнатурный поиск, считающийся одним из самых передовых решений защиты.