Компьютерные вирусы и вредоносное по: факты и часто задаваемые вопросы

Содержание:

Вирус оспы

Вирион оспы

Одно из самых опасных инфекционных заболеваний в мире — оспа, вызывается вирусом вариола (Variola). Вирус может не проявлять себя до 17 дней, в среднем инкубационный период вируса оспы составляет 13 дней. Заболевший оспой начинает сначала чувствовать головную боль и повышенную температуру, часто все это сопровождается тошнотой и рвотой.

Температура спадает через пару дней, однако это не значит, что вирус побежден. Вместо этого на коже и слизистых появляется узелково-пузырьчатая сыпь, которая оставляет после себя рубцы. За счет того, что вирус оспы способен мутировать, в некоторых случаях смертность от него составляет 30%, а иногда и все 70%. Вирус передается воздушно-капельным путем, а также через предметы, с которыми контактировал инфицированный.

Для оспы характерны соответсвующие поражения кожи

Оспа могла продолжать губить сотни тысяч жизней — раньше ежегодно от этой болезни умирали более 1,5 млн человек. Однако в 1960-х годах была запущена глобальная программа вакцинации.

Сейчас вирус оспы окончательно побежден, однако его образцы до сих пор хранятся — правда, всего в двух местах на планете. В научных центрах в России и в США, которые занимаются исследованием вирусов.

И лучше бы им хорошенько его охранять.

Классификация вредоносных программ

Компьютерные вирусы классифицируются по различным признакам. В зависимости от поведения их условно разделили на 6 категорий: по среде обитания, по особенностям строения кода, по способу заражения компьютера, по целостности, по возможностям, и дополнительно есть категория неклассифицируемых вирусов.

По среде обитания бывают следующие виды компьютерных вирусов:

- Сетевые — эти вирусы распространяются по локальным или глобальным сетям, заражая огромное количество компьютеров по всему миру.

- Файловые — внедряются в файл, заражая его. Опасность начинается в момент исполнения зараженного файла.

- Загрузочные — внедряются в загрузочный сектор жесткого диска и приступают к исполнению в момент загрузки системы.

По особенностям строения кода вирусы делят на:

- Паразиты — вирусы, которые, внедряясь в файлы, изменяют их содержимое по заданному алгоритму.

- Стелс, или невидимки, — вирусы, поражающие сектора жесткого диска, затем перехватывающие запросы операционной системы к этим секторам и перенаправляющие запрос на незараженные участки винчестера. Такие вирусы сложно обнаружить, отсюда и название.

- Полиморфные, или мутанты — это виды компьютерных вирусов, которые занимаются самокопированием, и при этом постоянно создают файлы с одним предназначением, но совершенно разным кодом.

По способу заражения кода вирусы делят на две группы:

- Резидентные — вредоносные программы, которые заражают оперативную память.

- Нерезидентные — вирусы, не заражающие оперативную память.

По целостности они делятся на:

- Распределенные — программы, разделенные на несколько файлов, но имеющие сценарий последовательности их исполнения.

- Целостные — единый блок программ, который выполняется прямым алгоритмом.

По возможностям предусмотрено деление вирусов на четыре следующие категории:

- Безвредные — виды компьютерных вирусов, способные замедлить работу компьютера путем своего размножения и поглощения свободного пространства на жестком диске.

- Неопасные — вирусы, которые замедляют работу компьютера, занимают значительный объем оперативной памяти и создают звуковые и графические эффекты.

- Опасные — вирусы, которые могут привести к серьезным системным сбоям, от зависания компьютера до разрушения операционной системы.

- Очень опасные — вирусы, способные стереть системную информацию, а также привести к физическому разрушению компьютера посредством нарушения распределения питания основных компонентов.

Разные вирусы, не попавшие под общую классификацию:

- Сетевые черви — вирусы, которые вычисляют адреса доступных компьютеров в сети и размножающиеся. Как правило, относятся к неопасным вирусам.

- Троянские программы, или трояны. Эти типы компьютерных вирусов получили свое название в честь знаменитого троянского коня. Эти вирусы маскируются под полезные программы. Предназначены в основном для хищения конфиденциальной информации, но есть и разновидности более опасных представителей вредоносного ПО.

3.

Вирус гепатита С (HCV)

Специфическое заболевание может маскироваться по симптоматике под другие патологии, поэтому человек может длительное время не подозревать о наличии в организме вируса. Так болезнь постепенно становится хронической, что провоцирует печеночную недостаточность и, как часто случается, смертельный исход. Вирус забирает ежегодно порядка 350 тыс. пациентов причем в развивающихся странах. Неумолимая статистика гласит, что в мире насчитывается 200 млн. носителей этого опасного микроорганизма. К сожалению, заболевание не поддается терапии, а действенная вакцина не разработана. Заражение гепатитом С происходит через кровь, а источником зачастую является медицинский и косметологический инструментарий, незащищенные половые акты, несоблюдение правил гигиены.

Новые и экзотические вирусы

По мере развития компьютерных технологий совершенствуются и

компьютерные вирусы, приспосабливаясь к новым для себя сферам обитания. Новый

вирус W32/Perrun, сообщение о котором есть на сайте компании Network Associates

(http://www.nai.com), способен распространяться… через файлы графических

изображений формата JPEG!

Сразу после запуска вирус W32/Perrun ищет файлы с

расширением имени JPG и дописывает к ним свой код. После этого зараженные

файлы JPEG будут содержать не только изображения, но и

код вируса. Надо сказать, что данный вирус не опасен и требует для своего

распространения отдельной программы.

Среди новых «достижений» создателей вредоносных программ

заслуживает упоминания вирус Palm.Phage. Он заражает приложения «наладонных»

компьютеров PalmPilot, перезаписывая файлы этих приложений своим кодом.

Появление таких вирусов, как W32/Perrun и Palm.Phage,

свидетельствует о том, что в любой момент может родиться компьютерный вирус,

троянская программа или червь, нового, неизвестного ранее типа, или известного

типа, но нацеленного на новое компьютерное оборудование. Новые вирусы могут

использовать неизвестные или несуществующие ранее каналы распространения, а

также новые технологии внедрения в компьютерные системы.

В следующей нашей статье, посвященной проблемам

антивирусной защиты, мы рассмотрим технологии, методики и антивирусные

средства, с помощью которых можно защититься не только от известных, но в ряде

случаев и от новых, доселе не исследованных вредоносных компьютерных программ.

Как обнаружить вирус на компьютере?

Вирусы способны быть незаметными, но в то же время выполнять нежелательные действия с компьютером. В одном случае присутствие вируса практически невозможно обнаружить, а в другом пользователь наблюдает ряд признаков заражения компьютера.

Для тех, кто не знает, что такое компьютерный вирус, подозрение на наличие опасности должны вызывать следующие действия компьютера:

Компьютер начал работать медленнее. Причем замедление работы более чем значительно.

Появление файлов, которые пользователь не создавал

Особое внимание нужно уделить файлам, имеющим вместо адекватного имени набор символов или неизвестное расширение.

Подозрительное увеличение занятой области оперативной памяти.

Самопроизвольное выключение и перезагрузка компьютера, его нестандартное поведение, мигание экрана.

Невозможность загрузки программ.

Неожиданно появляющиеся ошибки и сообщения о сбоях.

Все эти признаки говорят о том, что компьютер, скорее всего, заражен, и необходимо срочно проверить его на наличие файлов с вредоносным кодом. Способ проверить компьютер на наличие вирусов только один — антивирусное программное обеспечение.

Антивирусные программы, или антивирусы, — это программные комплексы, имеющие обширные базы компьютерных вирусов, и выполняющие тщательную проверку жесткого диска на предмет наличия знакомых файлов или кода. Антивирусное ПО может вылечить, удалить или изолировать файл в специально отведенную область.

Какой вред несут вредоносные программы

Виды компьютерных вирусов и вред, который они несут:

- Руткит (rootkit) образован от слова “корень” и означает права суперпользователя, который может вносить изменения в корневые папки ОС и менять алгоритмы ее работы.

- Бэкдор (back door) переводится как “чёрный ход”. Злоумышленник получает удаленный доступ к вашему компьютеру.

- Кейлогер (keylogger) означает регистрирующее устройство, которое может отслеживать каждое действие пользователя (видеозапись с экрана, нажатия клавишей и работу с мышью, аудиозапись с микрофона).

- Бомбы замедленного действия (time bomb) или логические (logic bomb) часто используются в червях и троянах для исполнения отсроченного алгоритма. Например, определенная дата и какая-то последовательность действий.

- Эксплоит (exploit) значит эксплуатировать. Такие вирусы ищут уязвимости системы, чтобы получить права администратора или настолько загрузить ее, чтобы нарушилась функциональность (DDoS атака).

- Буткит (boot и kit) означает загрузка набора инструментов. Делает на жестком диске динамические библиотеки, которые сложно обнаружить обычными способами.

- Адвар (adware) переводится как рекламное ПО. Иногда это просто плата за использование бесплатного софта. Также программа может без предупреждения вставлять свои баннеры.

- Шпион (spyware) приносит целую гамму различных неполадок. Сюда относится незаконный мониторинг, копирование, удаление или изменение ценной информации, установка нежелательного ПО.

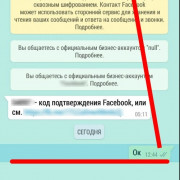

- Винлокер (Winlocker) блокирует ОС. Вы не можете пользоваться браузером или антивирусом. Иногда интерфейс полностью блокируется. Появляется баннер с требованием пополнить интернет-кошелек злоумышленника или отправить смс-код. Однако после выполнения всех условий ничего не меняется.

- Ботнет (Botnet) является разновидностью эксплоитов. Они создают свою бот или зомби-сеть, которая атакует интернет-сайты. Программа загружает трафик на компьютере, использует ресурсы для вычисления или майнинга, например, биткоинов (bitcoin).

Классификация вирусов по способу маскировки

При создании копий для маскировки могут применяться следующие технологии:

Шифрование — вирус состоит из двух функциональных кусков: собственно вирус и шифратор. Каждая копия вируса состоит из шифратора, случайного ключа и собственно вируса, зашифрованного этим ключом.

Метаморфизм — создание различных копий вируса путем замены блоков команд на эквивалентные, перестановки местами кусков кода, вставки между значащими кусками кода «мусорных» команд, которые практически ничего не делают.

Шифрованный вирус

Это вирус, использующий простое шифрование со случайным ключом и неизменный шифратор. Такие вирусы легко обнаруживаются по сигнатуре шифратора.

Вирус-шифровальщик

В большинстве случаев вирус-шифровальщик приходит по электронной почте в виде вложения от незнакомого пользователю человека, а возможно, и от имени известного банка или действующей крупной организации. Письма приходят с заголовком вида: «Акт сверки…», «Ваша задолженность перед банком…», «Проверка регистрационных данных», «Резюме», «Блокировка расчетного счета» и прочее. В письме содержится вложение с документами, якобы подтверждающими факт, указанный в заголовке или теле письма. При открытии этого вложения происходит моментальный запуск вируса-шифровальщика, который незаметно и мгновенно зашифрует все документы. Пользователь обнаружит заражение, увидев, что все файлы, имевшие до этого знакомые значки, станут отображаться иконками неизвестного типа. За расшифровку преступником будут затребованы деньги. Но, зачастую, даже заплатив злоумышленнику, шансы восстановить данные ничтожно малы.

Вложения вредоносных писем чаще всего бывают в архивах .zip, .rar, .7z. И если в настройках системы компьютера отключена функция отображения расширения файлов, то пользователь (получатель письма) увидит лишь файлы вида «Документ.doc», «Акт.xls» и тому подобные. Другими словами, файлы будут казаться совершенно безобидными. Но если включить отображение расширения файлов, то сразу станет видно, что это не документы, а исполняемые программы или скрипты, имена файлов приобретут иной вид, например, «Документ.doc.exe» или «Акт.xls.js». При открытии таких файлов происходит не открытие документа, а запуск вируса-шифровальщика. Вот лишь краткий список самых популярных «опасных» расширений файлов: .exe, .com, .js, .wbs, .hta, .bat, .cmd. Поэтому, если пользователю не известно, что ему прислали во вложении, или отправитель не знаком, то, вероятнее всего, в письме – вирус-шифровальщик.

На практике встречаются случаи получения по электронной почте обычного `вордовского` (с расширением .doc) файла, внутри которого, помимо текста, есть изображение, гиперссылка (на неизвестный сайт в Интернете) или встроенный OLE-объект. При нажатии на такой объект происходит незамедлительное заражение.

Вирусы-шифровальщики стали набирать большую популярность начиная с 2013 года. В июне 2013 известная компания McAfee обнародовала данные, показывающие что они собрали 250 000 уникальных примеров вирусов шифровальщиков в первом квартале 2013 года, что более чем вдвое превосходит количество обнаруженных вирусов в первом квартале 2012 года .

В 2016 году данные вирусы вышли на новый уровень, изменив принцип работы. В апреле 2016 г. в сети появилась информация о новом виде вируса-шифровальщика Петя (Petya), который вместо шифрования отдельных файлов, шифрует таблицу MFT файловой системы, что приводит к тому что операционная система не может обнаружить файлы на диске и весь диск по факту оказывается зашифрован.

Полиморфный вирус

Вирус, использующий метаморфный шифратор для шифрования основного тела вируса со случайным ключом. При этом часть информации, используемой для получения новых копий шифратора также может быть зашифрована. Например, вирус может реализовывать несколько алгоритмов шифрования и при создании новой копии менять не только команды шифратора, но и сам алгоритм.

Способы и методы защиты от вредоносных программ

Защита от компьютерных вирусов базируется на технических и организационных методах. Технические методы направлены на использование средств предотвращения вирусных угроз: антивирусы, брендмауэры, антиспамы и, конечно же, своевременное обновление операционной системы. Организационные — методы, которые описывают правильное поведение пользователя за компьютером с точки зрения информационной безопасности.

Технические методы предотвращают возможность проникновения вирусов на компьютер посредством программного обеспечения.

Антивирусы — контролируют файловую систему, неустанно проверяют и выискивают следы вредоносного кода. Брендмауэр предназначен для контроля за поступающей через сетевые каналы информацией и блокировки нежелательных пакетов. Брендмауэр позволяет запретить определенный вид соединений по различным критериям: портам, протоколам, адресам и действиям.

Антиспамы — контролируют поступление нежелательной почты, и при поступлении в почтовый клиент подозрительного сообщения блокируют возможность исполнения вложенных файлов, пока пользователь не выполнит их принудительно. Бытует мнение, что антиспамы — самый неэффективный способ борьбы, однако ежедневно ими блокируются десятки миллионов писем с вложенными вирусами.

Обновление операционной системы — процесс, при котором разработчики исправляют ошибки и недочеты в работе ОС, использующиеся программистами для написания вирусов.

Организационные методы описывают правила работы за персональным компьютером, обработки информации, запуска и использования программного обеспечения, базирующиеся на четырех основных принципах:

- Запускать и открывать только те документы и файлы, которые поступили из надежных источников, и в безопасности которых есть твердая уверенность. При этом пользователь берет ответственность на себя, запуская ту или иную программу.

- Проверять всю поступающую информацию из любых внешних источников, будь то Интернет, оптический диск или флеш-накопитель.

- Всегда поддерживать в актуальном состоянии антивирусные базы и версию оболочки программного обеспечения по отлову и устранению угроз. Это обусловлено тем, что разработчики антивирусного ПО постоянно совершенствуют свои продукты, опираясь на появление новых вирусов;

- Всегда соглашаться с предложениями антивирусных программ проверить флеш-накопитель или винчестер, подключенный к компьютеру.

Майнер

Приложение, которое использует часть вычислительной мощности компьютера, чтобы добыть немного криптовалюты для его создателя. На огромную прибыль злоумышленник выходит благодаря массовости распространения.

Для владельца компьютера может быть неприятно тем, что программа ни в чем себе не отказывает, поэтому львиная доля ресурсов уходит на ее обслуживание, что замедляет работу всех остальных программ.

Однако в интересах создателя вируса, чтобы он оставался незамеченным как можно дольше. Поэтому не исключено, что компьютер будет подтормаживать лишь понемногу и редко, а владелец может и не догадываться, что девайс майнит крипту для неизвестного хакера.

Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

Когда: июнь 2017 года.

Кого или что атаковали: крупные корпоративные сети компаний и госслужб по всему миру

Что произошло:

Первая версия вируса появилась еще в марте 2016 года, но серьезные кибератаки начались в 2017-м. Не все согласны с тем, что в обоих случаях это был один и тот же вирус, но значительная часть кода действительно совпадала. По поводу названия тоже возникли споры: исследователи из «Лаборатории Касперского» предпочитают называть вирус New Petya, NotPetya или ExPetr .

Так же, как и WannaCry, Petya и его поздние версии поражали компьютеры на ОС Microsoft Windows. Они зашифровывали файлы — точнее, базу данных с информацией обо всех файлах на диске — и данные для загрузки ОС. Затем вирус требовал выкуп в биткоинах.

Экран пораженного вирусом NotPetya компьютера

Но коды для расшифровки не помогали, а, наоборот, уничтожали все данные на жестком диске. При этом вирус получал полный контроль над всей инфраструктурой компании, и защита от WannaCry против него уже не действовала.

Для создания NotPetya использовали коды хакерской группировки Equation, выложенные в открытый доступ. В октябре 2020 власти США обвинили хакерскую группировку Sandworm , состоящую из сотрудников российского ГУ ГШ, в причастности к вирусу NotPetya и другим кибератакам.

Больше всего от вируса пострадала Украина. Позднее пришли к выводу , что именно отсюда началось заражение. Причина — в автоматическом обновлении бухгалтерской программы M.T.doc, которой пользуется большинство компаний и госорганов в стране.

Ущерб: Вирус затронул компании и госорганы Европы, США, Австралии, России, Украины, Индии, Китая. Среди пострадавших — российские компании «Роснефть» и «Башнефть», международные корпорации Merck, Maersk, TNT Express, Saint-Gobain, Mondelez, Reckitt Benckiser. На Украине пострадало более 300 компаний, включая «Запорожьеоблэнерго», «Днепроэнерго», Киевский метрополитен, украинские мобильные операторы «Киевстар», LifeCell и «Укртелеком», магазин «Ашан», Приватбанк, аэропорт Борисполь. 10% памяти всех компьютеров в стране оказалось стерто. Общая сумма ущерба от деятельности хакеров составила более $10 млрд .

Mydoom

Mydoom, который появился в 2004 году, побил рекорды ILOVEYOU и Sobig по скорости распространения. А также рекорд Sobig по нанесенному экономическому ущербу — якобы более $38 млрд.

По данным Symantec, в ней было реализовано два триггера. Один был ответственным за организацию DoS-атак начиная с 1 февраля 2004 года, второй останавливал распространение вируса 12 февраля того же года, но бэкдоры оставались активными. Правда, это касалось одной из версий, последующие имели более поздние сроки запуска и отключения. Так что никаких совестливых хакеров.

Его распространяли через файлообменник KaZaA и электронную почту (темы писем, как обычно, звучали «Привет!», «Ошибка», «Ошибка доставки», «Тест» и так далее — играли на любопытстве пользователей). Внутри были приложения с двойными расширениями: первое имитировало что-нибудь безобидное типа .txt или .doc, а вторым были .bat, .exe, .cmd и так далее — то есть исполняемые.

Вирус прописывался в системе, вносил изменения в реестр, «присасывался» к портам и мог загружать файлы извне. Действовал вредонос очень избирательно, грамотно подбирая серверы — получатели писем, избегая отправки на ряд «опасных» для него доменов (значились avp, .gov, *sopho*, *icrosof* и множество других) и адресов (abuse@, @postmaster и др.) — условий было очень много.

Основной целью вируса, вероятно, была организация DoS-атак, а также рассылка нежелательной почты. Побочным эффектом стало повсеместное снижение скорости доступа в интернет, рост объемов спама, ограничение доступа к некоторым ресурсам и блокировка работы антивирусного ПО.

Компьютерное хулиганство

Основная масса вирусов и троянских программ в прошлом создавалась студентами и школьниками, которые только что изучили язык программирования, хотели попробовать свои силы, но не смогли найти для них более достойного применения. Такие вирусы писались и пишутся по сей день только для самоутверждения их авторов. Отраден тот факт, что значительная часть подобных вирусов их авторами не распространялась, и вирусы через некоторое время умирали сами вместе с дисками, на которых хранились — или авторы вирусов отсылали их исключительно в антивирусные компании, сообщая при этом, что никуда более вирус не попадёт.

Вторую группу создателей вирусов также составляют молодые люди (чаще — студенты), которые еще не полностью овладели искусством программирования. Единственная причина, толкающая их на написание вирусов, это комплекс неполноценности, который компенсируется компьютерным хулиганством. Из-под пера подобных «умельцев» часто выходят вирусы крайне примитивные и с большим числом ошибок («студенческие» вирусы). Жизнь подобных вирусописателей стала заметно проще с развитием интернета и появлением многочисленных веб-сайтов, ориентированных на обучение написанию компьютерных вирусов. На таких веб-ресурсах можно найти подробные рекомендации по методам проникновения в систему, приемам скрытия от антивирусных программ, способам дальнейшего распространения вируса. Часто здесь же можно найти готовые исходные тексты, в которые надо всего лишь внести минимальные «авторские» изменения и откомпилировать рекомендуемым способом.

Став старше и опытнее, многие из вирусописателей попадают в третью, наиболее опасную группу, которая создает и запускает в мир «профессиональные» вирусы. Эти тщательно продуманные и отлаженные программы создаются профессиональными, часто очень талантливыми программистами. Такие вирусы нередко используют достаточно оригинальные алгоритмы проникновения в системные области данных, ошибки в системах безопасности операционных сред, социальный инжиниринг и прочие хитрости.

Отдельно стоит четвертая группа авторов вирусов — «исследователи», довольно сообразительные программисты, которые занимаются изобретением принципиально новых методов заражения, скрытия, противодействия антивирусам и т.д. Они же придумывают способы внедрения в новые операционные системы. Эти программисты пишут вирусы не ради собственно вирусов, а скорее ради исследования потенциалов «компьютерной фауны» — из их рук выходят те вирусы, которые называют «концептуальными» («Proof of Concept» — PoC). Часто авторы подобных вирусов не распространяют свои творения, однако активно пропагандируют свои идеи через многочисленные интернет-ресурсы, посвященные созданию вирусов. При этом опасность, исходящая от таких «исследовательских» вирусов, тоже весьма велика — попав в руки «профессионалов» из предыдущей группы, эти идеи очень быстро появляются в новых вирусах.

Традиционные вирусы, создаваемые перечисленными выше группами вирусописателей, продолжают появляться и сейчас — на смену повзрослевшим тинейджерам-хулиганам каждый раз приходит новое поколение тинейджеров. Но интересен тот факт, что «хулиганские» вирусы в последние годы становятся все менее и менее актуальными — за исключением тех случаев, когда такие вредоносные программы вызывают глобальные сетевые и почтовые эпидемии. Количество новых «традиционных» вирусов заметно уменьшается — в 2005-2006 годах их появлялось в разы меньше, чем в середине и конце 1990-х. Причин, по которым школьники и студенты утратили интерес к вирусописательству, может быть несколько.

- Создавать вирусные программы для операционной системы MS-DOS в 1990-х годах было в разы легче, чем для технически более сложной Windows.

- В законодательствах многих стран появились специальные компьютерные статьи, а аресты вирусописателей широко освещались прессой — что, несомненно, снизило интерес к вирусам у многих студентов и школьников.

- К тому же у них появился новый способ проявить себя — в сетевых играх. Именно современные игры, скорее всего, сместили фокус интересов и перетянули на себя компьютеризированную молодёжь.

Таким образом, на текущий момент доля «традиционных» хулиганских вирусов и троянских программ занимает не более 5% «материала», заносимого в антивирусные базы данных. Оставшиеся 95% гораздо более опасны, чем просто вирусы, и создаются они в целях, которые описаны ниже.

Elk Cloner

В США во время повсеместной компьютеризации настольные машины Apple II были широко распространены в школьных классах в 1980-х. Так вот, вполне возможно, что самым первым вирусом, нацеленным на персональные компьютеры, стал «Elk». Он был написан для Apple учащимся средней школы.

В 1982 году Ричард Скрента был в девятом классе, когда он написал вирус, который заставлял зараженные компьютеры показывать стихотворение первые 50 раз при загрузке операционной системы.

Вот и все, просто стихотворение (как же мы были невинны тогда). Потому что «Elk Cloner» был вирусом загрузочного сектора. Он заражал каждую дискету, которую вставляли в компьютер, который, в свою очередь, был заражен от других ПК.

В наше время такое баловство считается обыденностью, но в 1982 году это считалось новаторством.

1 место: MYDOOM

MyDoom открывал файлы «Блокнота» и заполнял их произвольными строками

И победителем становится… MyDoom, в отрицательном смысле, конечно же. MyDoom — это тоже червь, который «ползал» на свободе с января по февраль 2004 года. После этого MyDoom исчез.

- Mydoom распространялся через так называемые Bounce Message. Это уведомления «Non Delivery Notification», которые почтовый сервер создает в том случае, если письмо не удается доставить. Как только пользователь открывал такое уведомление, компьютер оказывался зараженным. Затем червь рассылал себя по всем контактам, которые только мог обнаружить.

- Mydoom замедлял интернет в целом примерно на 10 процентов, а время загрузки страниц увеличивалось на 50 процентов. Пик активности вируса был отмечен 26 января 2004 года: несколько часов последствия были заметны по всему миру.

- Инфицированы были 2 миллиона компьютеров. Ущерб, который Mydoom причинил за несколько недель, оценивается в невероятные 38 млрд долларов США.

- И в случае с MyDoom была объявлена награда «за голову» автора вируса в четверть миллиона долларов США.

Как не поймать вирус и как защититься от вируса?

Везде можно подхватить вирус. Но волков бояться — в лес не ходить

Компьютерная безопасность — это очень важно особенно для людей, работающих в интернете. Как же защититься от вирусов? Вот несколько важных правил, как обезопасить свою работу с компьютером:

1. Антивирус. Прежде всего, конечно же установить хороший антивирус и дать ему возможность обновляться хоть каждый день. Он, конечно, тормозит работу компьютера, но зато сразу распознает известный ему вирус или укажет вам на подозрительный объект, будь то скачанный файл, вставленный съёмный носитель или папки на вашем жёстком диске.

2. Не открывать, не нажимать, не скачивать. Большинство вирусов приходят на компьютер по вине самого хозяина. Когда человек видит что-то интригующее или находит то, что давно искал, он теряет бдительность, надеется на авось и сам скачивает себе на компьютер вирус. Так что не открывайте писем от неизвестных отправителей, не переходите по непонятным ссылкам, не кликайте все подряд баннеры, не скачивайте вложений и непроверенных приложений. Всегда будьте на чеку, если вам предлагается файл с расширением exe или com. Это запускные файлы, которые могут содержать в себе вирус.

3. Проверяйте. Если вам пришло сообщение от друга или известной фирмы, свяжитесь с этим человеком по другому каналу (например, по телефону, скайпу, загляните на его страничку в соцсетях) или напишите в техподдержку компании, от которой пришло непонятное письмо. Только не отвечайте на это письмо, а найдите сайт этой компании и пишите там в форму обратной связи. Выясняйте и проверяйте прежде, чем переходить по каким бы то ни было ссылкам в письме.

4. Установите Linux. Большинство вирусов подстраиваются под Windows, поэтому чтобы не бояться переходить по ссылкам на вредоносные сайты, установите другую операционную систему, например, Линукс.

5. Измените настройки браузера. Установите, чтобы браузер всегда спрашивал вашего разрешение на скачивание файлов, а также запретите автозапуск программ.

Работая в интернете, мы часто сталкиваемся с различными мошенниками, будь то лохотронщики, которые пытаются выманить у вас деньги, или хакеры, которые пытаются выманить ваши пароли. Поэтому всегда будьте бдительны. Надеемся, наши советы помогут вам в этом.

Если вам нравятся наши статьи, подписывайтесь на рассылку и получайте небольшой бонус от команды детективов.

Лихорадка денге

Возбудителем этого заболевания

является вирус семейства Togaviridae рода

Flavsvsrus. Лихорадка денге

впервые появилась в 1950-х годах на

Филиппинах и в Таиланде и с тех пор

распространилась по тропическим и

субтропическим регионам земного шара.

В настоящее время около 40% населения

планеты проживает в районах, где это

заболевание является эндемичным.

Основными распространителями лихорадки

денге являются комары. Ученые предполагают,

что глобальное потепление приведет к

тому, что лихорадка денге распространится

и на другие, ранее не «захваченные»

территории.

По данным ВОЗ, лихорадкой

денге ежегодно заболевает около 50-100

миллионов человек. Несмотря на то, что

классическая форма заболевания имеет

смертность всего в районе 2-2.5%, тяжелая

форма (геморрагическая) имеет смертность

в районе 20-50%.

Sobig

Вирус Sobig впервые заметили в 2002 году. Считается, что он заразил миллионы компьютеров по всему миру, действуя вначале под другим названием. По некоторым данным, экономический ущерб от его действий превысил $35 млрд, однако, как и в остальных случаях, подсчеты носят приблизительный и отчасти гипотетический характер.

Начали появляться новые версии, которые обозначались Sobig.A, Sobig.B и так далее. Наибольшее распространение получил Sobig.F. Это один из наиболее активных вирусов, который действует как червь и троян. И вновь авторы вредоноса прибегли к социальной инженерии, завлекая пользователя заголовками писем «Re: Кино», «Re: Документы» и так далее, имитируя ответы на прошлые письма. К слову, так же действуют и сегодня отправители спама и «плохого» ПО.

Ну а дальше дело за вложениями с двойными (например, .mpeg.pif) или обычными расширениями (просто .pif или .scr) — пользователь сам инфицировал систему.

На самом деле называть Sobig вирусом не совсем корректно: он не вредил системе напрямую. Вредонос загружал дополнительные файлы из сети, пинговал адрес 0@pagers.icq.com (предположительно, для подсчета зараженных компьютеров) и применялся для формирования спам-рассылок. Поэтому его называют одним из первых червей для организации спам-ботнетов. Или даже первым.

В то же время код Sobig был «кривым» и недописанным — поэтому Sobig.F, например, не мог распространяться в локальных сетях. Зато в нем начали применять спуфинг — грубо говоря, маскировку.

Microsoft пыталась бороться с вирусом, выпустив патч, позволяющий блокировать некоторые типы файлов, но .zip среди них не было, чем и воспользовались хакеры. Потом софтверная корпорация предложила награду в четверть миллиона долларов за голову автора (не за голову, за имя, конечно), но его так и не нашли. По одной из гипотез, автором червя является программист Руслан Ибрагимов, но он с этим не согласен.