Лучшие программы для взлома wi-fi сетей

Содержание:

Основные методики взлома Wi-Fi

Разработки в области защиты информационных сетей продвигаются «семимильными шагами», но технологии взлома всегда находится на пару шагов впереди них. Учитывая повсеместное распространение беспроводных сетей, сегодня среди владельцев переносных ПК и мобильных гаджетов особенно актуален вопрос: «Как взломать чужой вай фай?». К счастью, методик для его решения множество, поэтому каждый человек имеет возможность подобрать для себя наиболее предпочтительный.

Особенно заинтересованы в подобных навыках взлома студенты. Ведь на сэкономленные деньги, целесообразнее порадовать растущий организм парой молочных коктейлей, чем отдавать стипендию за услуги провайдера. Если есть у человека компьютер с WiFi-модулем, то халявный выход в сеть можно обеспечить, не затратив много времени.

Самым простым способом подключения является обнаружение незащищенной сети:

- Через «Панель управления» войти во вкладку «Сеть и интернет»;

- Перейти в «Центр сетевых подключений»;

- Далее открыть закладку «Подключение к сети»;

- Появится список сетей, из которых следует выбрать не защищенный паролем и подключиться к нему.

При возникновении сложностей с обнаружением незапароленной сети, то рекомендуется установить программу «Free Zone». Она выполнит подключение сама. Кроме того, что утилита автоматически способна быстро находить и подключаться к незащищенным вай-фаям, в ней находится немаленькая база с сохраненными паролями к беспроводным сетям, которую регулярно пополняют пользователи приложения. Таким образом, чем больше людей его используют, тем больше вероятности соединиться с одной из беспроводной сетей в радиусе нахождения взломщика. Если такой простой метод оказался бессилен, то можно воспользоваться методом подбора.

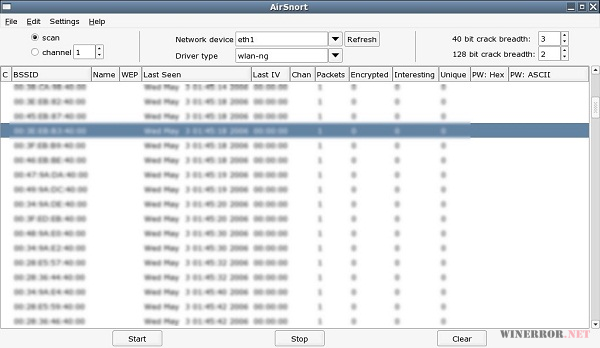

№2. Airsnot

Небольшая утилита для взлома пароля вайфая. Отличается простым и понятным интерфейсом. Работать с данной утилитой очень легко. Но есть одна особенность: она ломает только сети с протоколом защиты WEP. А он самый простой.

И все бы ничего, но большинство сетей уже давно используют более продвинутый протокол WPA2. Однако для взлома пароля Вай-Фая WEP она прекрасно подойдет. Тем более, что работает она довольно-таки быстро.

Для взлома программа использует опцию мониторинга и дешифрации трафика. Когда утилита получает нужные пакеты, то задействуются продвинутые алгоритмы, извлекающие из них пароль. Таки работает Airsnot.

Преимущества

- простой и интуитивно понятный графический интерфейс;

- мощные алгоритмы дешифрации;

- продвинутые алгоритмы поиска;

- относительно быстрая работа;

- программа совершенно бесплатна;

- нет проблем в освоении.

Возможно, ли взломать

Как узнать пароль на Wi-Fi на телефоне к которому подключен

Как взламывать вай-фай сети, рассматривается далее. В первую очередь пользователям необходимо понимать, что сделать это действительно можно.

К сведению! Защитить свой вай-фай на 100 %, увы, не удается никому.

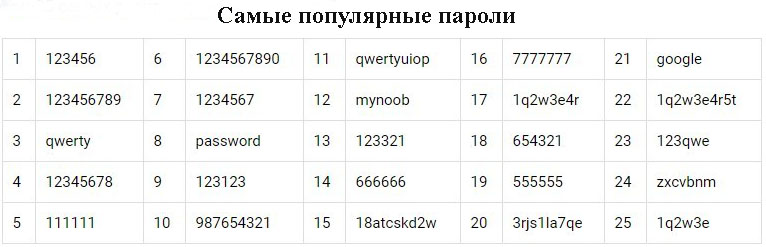

Взлом Wi-Fi пароля путем его подбора

Как подобрать пароль к вай-фаю? Если говорить об обычном подборе паролей, то для начала рекомендуется проверить самые простые и распространенные: 12345678, 87654321, 1213141516 и т. д. В данном случае не имеет значения, через что производится взлом: через компьютер, телефон с системой Android или iPhone.

Обратите внимание! Варианты можно подбирать разные, всегда встречаются пользователи, которые не слишком сильно заморачивается с защитой, а значит, угадать тоже получится

Брутфорс

Брутфорс, он же метод автоматического пароля или взламыватель. Если ничего не получилось, всегда можно воспользоваться программами для автоматического подбора паролей. Их работа достаточно проста, они просто подбирают все возможные комбинации до тех пор, пока не отыщут нужную. Сам процесс может занять как несколько минут, так и пару часов.

У данного варианта имеются свои плюсы и минусы. На старых моделях роутеров отсутствует защита от подобного рода атак, а вот на новых она есть. При этом после обнаружения самого факта взлома машина маркируется. Как результат, может происходить временная или постоянная блокировка к вай-фай подключению. Еще одна проблема заключается в том, что на андроиде или айфоне подобные программы работают не всегда качественно, это скорее для ноутбуков.

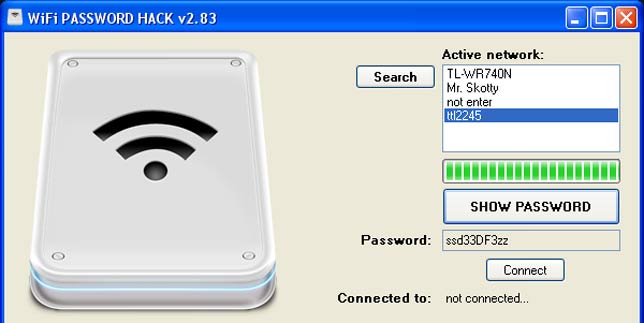

Подборка пароля возможна через специальную программу

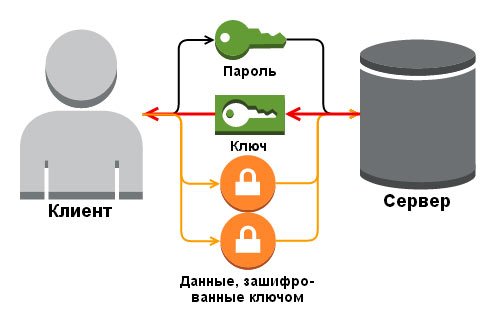

Перехват хэндшейка

Еще вариант, как подключиться к чужим Wi-Fi, не зная пароля — это перехват хэндшейка. Данный метод считается наиболее рабочим. По факту это дополнительная разновидность брута, но с предварительным перехватом шифра и последующей его расшифровкой. Как примерно это выглядит:

- Человек работает в Сети.

- Соединение на короткое время прекращается.

- Происходит перезагрузка, а затем повторное подключение.

Вся суть в том, что во время перезагрузки устройство повторно направляет пароль от вай-фая в роутер. При успешном исходе происходит соединение с Сетью. Именно на этом этапе и происходит перехват. В простонародье его называют «рукопожатием».

Важно! Минус данного метода заключается в том, что изначально все данные передаются в зашифрованном виде, однако при желании их можно будет разобрать

WPS-код

Данный способ подходит для тех роутеров, на которых есть функция WPS. С ее помощью можно проводить подключение к Сети в упрощенном режиме. По умолчанию данная функция находится в автоматическом режиме на многих устройствах.

Разблокировка в данном случае проводится через ввод ПИН-кода от WPS. Это пароль, состоящий из восьми цифр. Подобрать их достаточно просто, тем более, что на некоторых моделях роутеров устанавливается единый заводской ПИН.

Обратите внимание! Пользователям рекомендуется отключать WPS функцию на своем адаптере. Фактически для работы она не несет никакой ценности, но повышает шансы на взлом

Взлом WPS кода

Фишинг

Относительно современный метод. С его помощью можно сделать вывод у другого пользователя сети своей страницы. При этом не обязательно нужно подключение. Самый простой вариант, как это можно сделать — создать точку доступа к сети вай-фай с идентичным наименованием. При наличии хорошего сигнала и одинакового имени пользователь рано или поздно ошибется и введет свои данные не в том поле. После того как пароль будет введен, он придет и на компьютер взломщика.

Базы паролей

Как подобрать пароль к вай-фай? Некоторые предпочитают использовать базы паролей. Однако стоит помнить, что в основном в них собраны данные по общественным местам, в которых есть Wi-Fi, это кафе, кинотеатры, зоны общепита и т. д. Стоит ли использовать подобные системы, решать самому пользователю.

Подбираем пароль Wi Fi сети вручную

Ищем WiFi у которого наиболее высокий уровень сигнала. Предпочтение отдается соседской сети или той сети, которой вы знаете хозяина. В дальнейшем вы поймете, почему так.Очень часто неопытные пользователи ставят пароль, не задумываясь о сложности набранного пароля. И вся их фантазия заканчивается на дате рождения, имя домашнего питомца, фамилии. Зная соседа (хозяина) Wi-Fi, вам не составит труда подобрать ключ.Если не получилось с подбором личной информацией соседа, переходим к следующему варианту, который очень популярный среди пользователей. Это, самые распространенные пароли, мы приведем их ниже в таблице.

Один из плюсов этого метода заключается в его простоте, но есть и минусы, один из них это время, которое необходимо потратить на этот способ. Особенно если сосед поставил в настройках роутера ограничения на ввод пароля и логина, тогда после неудачных 3 попыток следующие попытки можно будет делать только на следующий день.

Последние шаги

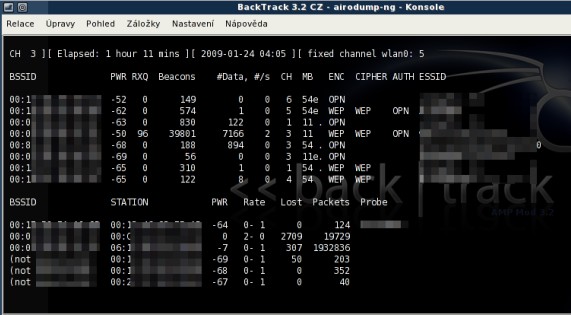

Теперь вам понадобится еще одна программа — Microsoft .NET Framework 2.0. Установите ее (вам должна быть доступна графическая оболочка программы). Найдите папку, где содержится Аircrack, откройте ее и в «Настройках» задайте путь к файлу с пакетами, тип шифрования (WEP) и размер ключа. Нажмите на «Launch».

После проведения поиска вы увидите новое окно, куда нужно ввести номер того адептера, которому соответствует группа векторов инициализации (IVs). После этого программа сама определит записанный в кодировке ASCII ключ.

Дело сделано, и теперь вы можете подключиться к чужой сети. Запустите CommView, войдите в «Настройки» и введите найденный вами код в шестнадцатизначном виде.

Вы увидите запросы в текущих IP-соединениях. Откройте вкладку «Пакеты» и выберите строку «Реконструкция TCP-сессии». Наслаждайтесь соседским Wi-Fi!

Фишинг через Wi-Fi

Если взломать WiFi программами не удаётся, используют человеческий фактор, обманом заставляя пользователя выдать пароль к точке доступа.

Фишинг атаки чаще проводят через электронную почту, но мало кто станет писать свой пароль для вайфая в письме. Чтобы сбить соседа с толку, проще заставить подключиться его к другой точке доступа. Это делается с помощью утилиты WiFiPhisher, написанной на питоне.Процесс взлома происходит по следующему алгоритму:

Утилита подготавливает компьютер злоумышленника: настраивает сервера HTTP и HTTPS, выполняет поиск беспроводных интерфейсов wlan0 и wlan1. Начинает отслеживать один из найденных интерфейсов и получает дополнительные IP посредством DHCP-служб.

Подготовка компьютера злоумышленника.

В консоли выводится список доступных для атаки точек доступа.

Список найденных точек доступа.

Утилита клонирует название выбранной точки и пытается вывести из строя действующую оригинальную сеть.

У жертвы падает интернет и она подключается к клонированной точке доступа.

Клюёт!

Во время подключения злоумышленнику в консоль приходит информация о новом подключении.

Жертва пытается открыть любой сайт, но вместо этого показывается фишинговая страница. Например, вместо google.ru отобразится ошибка подключения с просьбой повторно ввести пароль. Страница может быть очень похожа на стандартную страницу провайдера или интерфейс роутера.

Подмена страницы. В консоли злоумышленника отображается факт открытия страницы.

Если жертва ничего не заподозрит и введёт пароль, интернет заработает, а злоумышленник получит пароль в своей консоли.

Перенаправление на другую страницу после ввода пароля. Пароль к WiFi соседа.

Способ защиты: тщательно проверяйте страницы перед вводом пароля, даже если вы посещаете авторитетный сайт.

Необходимые меры, для защиты вашей сети WiFi

- Устанавливайте пароли со сложным сочетанием букв и цифр, число символов должно быть 8-12.

- Необходимо выключить WPS, потому, что эта функция сохраняет авторизованных пользователей и при повторном запросе она автоматически подключает их.

- Иногда необходимо менять на маршрутизаторе PIN и отклейте заводскую бирку, где прописан PIN.

- Не вводите PIN на непроверенных сайтах.

- При настройке роутера не используйте старые типы шифрования WEP и TKIP, используйте новые типы WEP2 или другие более продвинутые.

- Ограничьте максимальное количество подключаемых устройств. К примеру, у вас в доме есть ноутбук и планшет, значит ограничьте до 2 устройств. После этого больше двух не подключится.

- Спрячьте свою сеть. Поставьте галочку в графе «Скрыть SSID».

- Не забывайте периодически обновлять прошивку на роутере.

Способ для телефона – WIBR

Как вы поняли, утилита из BackTrack 5 Live CD подбирает пароль тупым брутфорсом, то есть перебором всех возможных вариантов.

Поэтому она и работает настолько долго. Программа WIBR для мобильных устройств действует по тому же принципу.

В большинстве случаев она будет работать быстрее, чем BackTrack 5 потому что сейчас смартфоны мощнее большинства компьютеров.

У них больше оперативной памяти. Все упирается именно в это.

Бывают случаи, когда лучше все-таки воспользоваться компьютером. В общем, смотрите по объему ОЗУ.

А чтобы воспользоваться WIBR, сделайте вот что:

После этого нажмите кнопку «Добавить сеть» в главном меню. Выберете ее из списка доступных подключений.

Рис. 4. Кнопка добавления сети в WIBR

Рис. 5. Процесс подбора в WIBR

Рис. 6. Результат процесса WIBR

В общем, чтобы воспользоваться WIBR, вам необходимо просто установить программу, выбрать точку доступа и ждать.

Вполне возможно, на весь процесс тоже понадобится 10 часов или больше. Нельзя исключать такой вариант.

Поэтому WIBR, как и другими программами, лучше пользоваться на мощных смартфонах и планшетах. Такие есть у Xiaomi и других китайских фирм.

Некоторые гики даже решают купить отдельный мощный телефон на AliExpress по невысокой цене, чтобы ломать пароли или выполнять другие «тяжелые» задачи.

Но это, разумеется, необязательно.

Переходим к следующему способу.

Наиболее распространенные уязвимости и способы взлома

Незащищенные точки доступа

Огромное число пользователей попросту не ставит пароль на свой Wi-Fi, оставляя соединение открытым для всех.

И эти люди вовсе не альтруисты, чаще всего — это пожилые люди, которых провайдер не удосужился надлежащим образом проконсультировать.

Бесполезные пароли

Но и к иным запароленным точкам доступа подобрать пароль легче легкого.

Те, кто «не заморачивается» придумыванием сложного пароля нередко используют одни и те же варианты: 12345678, 98745612, QWERTY, qwertyuiop. В ход идут имена детей и супругов, клички домашних питомцев, даты рождения и прочее.

Пароли посложнее

Пользователь, удосужившийся придумать пароль посложнее, несколько осложнил жизнь потенциального взломщика. Да, настоящий хакер взломает нужный wi-fi тем или иным образом, но от нахального воришки это вполне действенная защита.

Для подбора паролей используются специальные программы типа Aircrack и HashCat.

Они находят нужный пароль путем перебора уже использованных паролей из заранее установленных баз, а также путем подбора нужных символов.

Процесс подбора долгий и не всегда эффективный.

Подбор Pin

Некоторые роутеры (устройства, при помощи которых и осуществляется вход в сеть интернет) имеют возможность упрощенного, без ввода пароля, подключения — WPS.

В этом случае вводится только PIN устройства, состоящий только из восьми цифр, а иногда — прописанный еще на заводе-изготовителе.

Рыболовы

Еще один метод взлома сетей Wi-Fi — «фишинг». Имеет массу разновидностей. К примеру:

- создается «липовая» точка доступа Wi-Fi, с тем же названием, что и взламываемая;

- рано или поздно пользователь перепутает и подключится к «пустышке». Особенно, если ему в этом помочь и отключить все сети в радиусе доступа. Да, это возможно (!), чуть ниже — с помощью каких программ делается фишинг;

- жертве подсовывается то или иное предложение: обновления ПО, внезапной авторизации по причине хакерских атак и т. д. Требуется ввести пароль, который оказывается у взломщика.

Чаще всего подобное проделывается с помощью Kali Linux, установленной на флешку или виртуальный ПК.

Замена MAC – адреса

Mac-адрес — уникальный номер оборудования, в том числе и сетевого. Некоторые роутеры (чаще всего — используемые в организациях), используют вместо пароля при подключении фильтрацию по Mac-адресу: подключаются только те устройства, адрес которых прописан администратором сети. Для взлома таких точек доступа существуют программы (Macchanger, Airodump-ng), позволяющие менять mac.

Ответственность

Мануал по той же Kali Linux найти несложно и при некоторой настойчивости удасться взломать почти любую сеть Wi-Fi. НО!

В Уголовном Кодексе РФ есть ряд статей, под действие которых попадает взлом точек доступа Wi-Fi. Не говоря уже о морально-этической стороне вопроса: все же слежка за близкими и знакомыми — не самый красивый метод узнать правду.

Защита от взлома

Обычный пользователь вполне в силах защититься от несанкционированного доступа к своей информации. Для этого нужно соблюдать несколько основных правил:

- придумывать длинные и сложные пароли. Да, это работает!

- регулярно устанавливать обновления прошивки роутера, браузеров и ОС. Разработчики ПО стараются немедленно реагировать на выявленные уязвимости.

- не стоит использовать WPS — упрощенное подключение к сети. По причинам, рассмотренным выше.

- фильтрация MAC-адресов — действенный метод защиты, хотя и не 100%. Все-же подобрать mac — дело хлопотное.

Технологии взлома сетей Wi-Fi традиционно несколько опережают разработку защитных средств. Однако разумное поведение и повышение компьютерной грамотности — достаточно надежная защита пользователя.

Если нет пароля

Такое очень редко попадается, но все еще встречается. Просканируйте весь диапазон соседских сетей, а вдруг среди них есть те, что вообще не используют никаких средств защиты? Там нет WPA2 и даже WEP – просто открытые сети без пароля. Вдруг вам повезет и это тот самый случай?

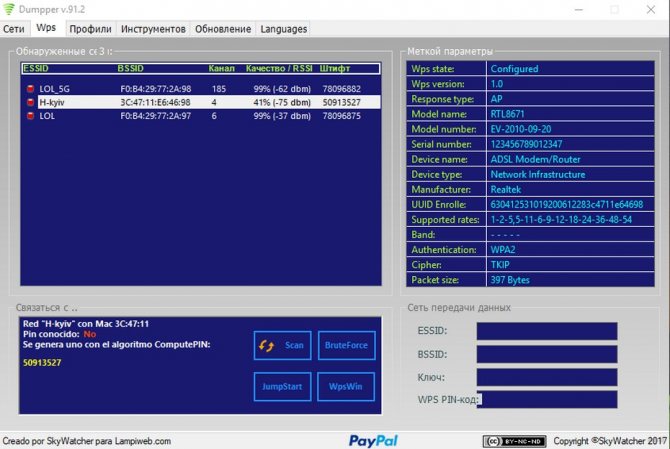

Тут же можно вспомнить, что многие роутеры имеют возможность подключаться к ним не через стандартный пароль, а через WPS. А некоторые из них включают WPS по умолчанию со стандартным паролем – и тут можно его угадать. Самый простой и частый способ – использование программы Dumpper:

Она как раз сканирует сеть, находит возможно уязвимые роутеры, предлагает для них ПИН-коды по умолчанию из своей сохраненной базы и даже пытается подключиться. Ну а если подключение удалось, то и дело в шляпе. Чтобы было все понятно, предлагаю к просмотру видео:

Программа лишь проверяет ВОЗМОЖНЫЕ пин-коды, но не гарантирует получение доступа. Вообще гарантировать это нельзя даже в сложных технических методах. Но как один из самых простых способов в нашем обзоре, вполне себе пойдет. Если не получилось, едем дальше.

Какие настройки сделать перед аудитом?

Запустив Kali в дефолтных конфигах и воткнув свежераспакованный Wi-Fi-адаптер, ты сможешь взломать разве что свой роутер, стоящий в той же комнате. Чтобы выяснить возможность удаленной атаки с улицы (или хотя бы из соседнего помещения), требуется сделать следующее:

- отключить энергосбережение для Wi-Fi-адаптера;

- повысить мощность донгла;

- подготовить словари для перебора паролей;

- обновить весь интегрированный софт и установить дополнительный;

- проверить и сохранить изменения.

Как отключить энергосбережение для Wi-Fi-адаптера в Kali?

В терминале пишем:

Если отключишь энергосбережение и повысишь мощность адаптера, не забудь организовать ему охлаждение. Также лучше использовать порты USB 3.0 или усиленные по питанию USB 2.0. Обычно их выделяют цветом.

Как повысить мощность Wi-Fi-адаптера?

Есть два способа раскочегарить их. Первый — через глобальные настройки в Kali. Он подходит для тех адаптеров, которые считывают код региона из ОС.

Способ 1

Сначала смотрим текущие параметры:

- показывает список беспроводных адаптеров и их максимально разрешенную настройками мощность. Обычно мы видим (+20 децибел по отношению к милливатту), что в теории означает мощность передатчика 100 мВт, а на практике — что твой «свисток» атакуемые роутеры, скорее всего, не услышат;

- отображает глобальные настройки ограничений по использованию Wi-Fi. В частности, код страны по стандарту ISO 3166-1, доступные частотные диапазоны и ширину каналов. Если указано , то страна не задана и действуют жесткие ограничения.

Наиболее либеральные нормативы для Wi-Fi у Гайаны (GY) и Белиза (BZ), где разрешается в десять раз большая мощность Wi-Fi-адаптеров. Соответствующая запись в базе выглядит так: country BZ: DFS-JP. (2402 — 2482 @ 40), (30). (5735 — 5835 @ 80), (30). Аббревиатура DFS после кода страны означает Dynamic Frequency Selection — динамический выбор частоты. Он может выполняться по американской (FCC), европейской (ETSI) или японской (JP) схеме. Изменять ее не надо.

Дальше указывается частотное окно в диапазонах 2,4 и 5 ГГц и ширина канала в мегагерцах. От этих параметров зависит, сколько каналов ты увидишь.

Чтобы сменить регион, просто пишем в терминале:

Шкала здесь логарифмическая, поэтому повышение мощности в два раза (до 200 мВт) соответствует усилению на 3 dBm (до 23 дБм). Проще говоря, TxPower(dBm) = 10 * LOG(P/1), где P — мощность в милливаттах.

Меняем регион и получаем 1000 мВт

Не спеши сразу врубать донгл на полную. Для каждого девайса есть разумный предел, который подбирается экспериментально. У меня один из адаптеров стабильнее работает на 27 дБм (500 мВт), чем на 30 дБм (1000 мВт), а другой вообще бесполезно гнать выше 23 дБм.

Если же тебе посчастливилось купить качественный донгл с большим запасом по мощности (например, уличного исполнения), то попробуй указать регион . Это Панама, где разрешены передатчики до 4 Вт (36 дБм). Правда, от порта USB 2.0 ты столько не получишь — нужен USB 3.0 или дополнительное питание.

Способ 2

Используется для тех Wi-Fi-адаптеров, у которых региональный код прошит в собственной памяти. Например, это все встречавшиеся мне адаптеры Alfa Networks. Они игнорируют глобальные настройки (включая iw reg set BZ), поэтому придется менять сами ограничения для той страны, которая уже записана в памяти донгла.

Меняем ограничения мощности передатчиков Wi-Fi в региональных настройках

Находим нужную страну по коду и вместо 20 (дБм) в скобках везде пишем 30 (или вообще 33, то есть 2000 мВт). Аналогичные изменения делаем для country 00 (да хоть для всех стран) и сохраняем .

Раньше, чтобы скомпилировать базу из текстового файла и подписать ее, требовалось установить оболочку Python для библиотеки OpenSSL, но в новой версии Kali она уже есть (python3-m2crypto). Поэтому просто пишем команду и получаем новый , где все ограничения сняты (точнее, заданы заведомо большими).

Делаем свою базу с разрешениями на более мощный Wi-Fi

Далее удаляем старую (оригинальную) базу, копируем вместо нее нашу (модифицированную), копируем наш открытый ключ (поскольку база имеет цифровую подпись) и ребутимся.

Меняем ограничения мощности в региональных настройках

Все! Теперь после перезагрузки в Live USB Persistence выставляем адаптерам повышенную мощность стандартным способом.

Проверяем результат:

Должно быть примерно так (здесь увеличение мощности на 10 дБм).

Повысили мощность Wi-Fi-адаптера в десять раз

Итог

Даже если вы считаете, что опасность миновала и данные аккаунтов не пострадали, перестраховаться, безусловно, стоит. Ещё раз напомним, что всегда имеет смысл периодически обновлять пароли своих учётных записей, особенно если один и тот же пароль применяется в нескольких сервисах.

Если какой-то из онлайн-аккаунтов всё же был взломан, немедленно сообщите об этом в техподдержку. Даже если вы с легкостью восстановили доступ, сделать это всё равно стоит, ведь вам неизвестно, где «угнанный» аккаунт успели использовать.

На ПК обязательно установите надёжный антивирус со свежими базами данных или хотя бы систематически проверяйте систему лёгкими portable-вариантами. Если по какой-то причине на заражённом компьютере установить или запустить такое ПО не удаётся, необходимо загрузить программу через другое устройство и после попробовать скопировать.

Не исключено, что для полного восстановления может понадобиться сброс системы. В таком случае необходимо позаботиться о важных для вас данных. Благо её сейчас можно сделать на любом устройстве, вне зависимости от ОС.

Для начала хочется сказать буквально два слова зачем злоумышленнику взламывать ваш компьютер, почту или аккаунт того или иного сервиса.

В своем большинстве аккаунт простого пользователя ничего интересного кроме личных данных и списка контактов не содержит. Но именно список контактов и является основной целью злоумышленника. Зачем??? – Спам. Рассылать ненужную рекламу, предлагать товары и услуги.

С компьютером все еще намного «веселее» — на нем обычно много личной информации, частенько рабочая, да и вообще, возможность взломать все ваши доступы ко всему и сразу.

Кроме этого, пожалуй, самой распространенной неприятностью в сети являются вирусы. Они тоже своего рода разновидность взлома. Только в большинстве случаев вирусы не просто крадут вашу информацию, а вообще уничтожают ее или делают ваш компьютер неработоспособным.

Основные признаки проникновения в вашу систему без вашего ведома:

- Изменились пароли. Смена паролей без вашего участия — первый и самый верный признак взлома вашей учетной записи.

- Новые панельки и кнопочки, закладки в избранном и незнакомые сайты в вашем браузере.

- Изменение страницы поиска по умолчанию — тоже нехороший признак.

- Новые непонятного происхождения программы на вашем ПК.

- Вы попадаете не на те сайты, адрес которых вы задали.

В своем большинстве защититься от таких неприятностей несложно при соблюдении нескольких правил:

Активно пользуйтесь сервисом – социальной сетью, приложением, почтовым ящиком и т.д.

Создайте сложный и длинный пароль. Но, не используйте пароли типа «имяребенкадатарождения» и т.д.

Не говорите свой пароль никому!

Создайте специальный почтовый ящик, на который настройте восстановление паролей с разных сервисов. Или же установите смену паролей с подтверждением через смс – лучшая защита без «спецсредств».

Не переадресовывайте восстановление пароля на несуществующий или умерший почтовый ящик.

Не надо бездумно нажимать кнопку «Далее» каждый раз когда вы устанавливаете необходимую вам программу. Сейчас много программ при установке ставят программы «саттелиты» которые вам то и не нужны

А кто знает что они делают?

Отдельное внимание уделите любым попыткам «системы» установить новый антивирус или оптимизатор, кодек для видео и т.д. Это, чаще всего, попытка «подселить» вам троян или вирус.

Хорошо если ваш сервис отслеживает с какого IP адреса вы его посещали – это тоже не лишний способ контроля.

И всё же, что делать если уже проникли?

Удаляйте все программы и всё что вам 100% не нужно. Проверяйте настройки сети и то как работает ваш антивирус. Но лучше всего – обратитесь к профессионалам. Так как в таких случаях есть много тонкостей и нюансов. Все их описать не возможно и в каждом случае они, зачастую, индивидуальны. Разобраться с последствиями таких взломов может только специалист.

Если вы подозреваете, что в ваш компьютер проникли злоумышленники или просто хотите настроить свой компьютер так, что бы он работал продуктивно и надежно — позвоните нам!

Компания “ProfITs”, настройка и обслуживание компьютеров и локальных сетей. Телефон -057 751 09 07